Gabriel Brooks

0

5022

406

Vjerovatno je da ste upoznati s tom riječi šifriranje. Vjerojatno ste čuli za to koliko je to važno, kao i koliko je to važno za održavanje tolikog broja naših hiper-umreženih života.

Koristite WhatsApp? Koristite šifriranje. Prijavite se u internetsko bankarstvo? Opet isto. Morate pitati barista za Wi-Fi kod? To je zato što se povezujete na mrežu pomoću enkripcije - lozinka je ključna.

No, iako u svakodnevnom životu koristimo šifriranje, puno terminologije ostaje misteriozno. Evo popisa osam bitnih uvjeta šifriranja koje morate razumjeti.

1. Plaintext

Započnimo s najosnovnijim pojmom koji treba znati, a koji je jednostavan, ali jednako važan kao i ostali: cisti je čitljiva i jasna poruka koju svatko može pročitati.

2. Šifrotekst

šifrirana rezultat je procesa šifriranja. Šifrirani otvoreni tekst izgleda kao naizgled slučajni nizovi likova, čineći ih beskorisnim. Šifra je još jedan način pozivanja na algoritam šifriranja koji transformira otvoreni tekst, otuda i pojam šifrirani tekst.

3. Šifriranje

Šifriranje je postupak primjene matematičke funkcije na datoteku koja njezin sadržaj čini nečitljivim i nepristupačnim - osim ako nemate ključ za dešifriranje.

Na primjer, recimo da imate Microsoft Word dokument. Primjenjujete lozinku pomoću ugrađene funkcije šifriranja Microsoft Officea. Datoteka je sada nečitljiva i svima je nedostupna bez zaporke. Možete čak i šifrirati cijeli tvrdi disk radi sigurnosti.

Dešifriranje

Ako šifriranje zaključava datoteku, tada dešifriranje obrće postupak, pretvarajući šifrični tekst u jasni tekst. Dešifriranje zahtijeva dva elementa: ispravnu lozinku i odgovarajući algoritam dešifriranja.

4. Ključevi

Proces šifriranja zahtijeva a kriptografski ključ što govori algoritmu kako transformirati otvoreni tekst u šifrotekst. Kerckhoffsov princip kaže da “samo tajnost ključa osigurava sigurnost,” dok se Shannonova maksima nastavlja “neprijatelj poznaje sustav.”

Ove dvije izjave utječu na ulogu šifriranja i ključeve unutar toga.

Izuzetno je teško čuvati detalje cijelog algoritma šifriranja; čuvanje mnogo manje ključne tajne je lakše. Ključ zaključava i otključava algoritam, omogućavajući postupcima šifriranja ili dešifriranja.

Je ključ lozinka?

Ne. Pa, barem ne u potpunosti. Stvaranje ključeva rezultat je korištenja algoritma, dok je lozinka obično odabir korisnika. Zbunjenost nastaje kada rijetko konkretno komuniciramo s kriptografskim ključem, dok su lozinke dio svakodnevnog života.

Lozinke su ponekad dio procesa stvaranja ključeva. Korisnik unosi svoju super jaku lozinku koristeći sve vrste znakova i simbola, a algoritam generira ključ pomoću svog unosa.

5. Hash

Kada web stranica kriptira vašu lozinku, koristi algoritam za enkripciju za pretvaranje vaše otvorene lozinke u hash. paprikaš razlikuje se od enkripcije u tome što jednom kad se podaci rasprše, ne može se poništiti. Ili bolje rečeno, izuzetno je teško.

Hashing je vrlo koristan kad trebate provjeriti autentičnost nečega, ali ne treba to čitati natrag. U ovom slučaju, hashing lozinkom nudi određenu zaštitu od brutalnih napada (gdje napadač pokušava svaku moguću kombinaciju zaporki).

Možda ste čak čuli za neke uobičajene algoritme raspršivanja, kao što su MD5, SHA, SHA-1 i SHA-2. Neki su jači od drugih, dok su neki, poput MD5, potpuno ranjivi. Na primjer, ako se uputite na web mjesto MD5 Online, primijetit ćete da u njihovoj bazi podataka MD5 hash ima 123,255,542,234 riječi. Samo naprijed, pokušajte.

- Odaberi MD5 Šifriranje s gornjeg izbornika.

- Upišite svoju lozinku i pritisnite Šifriranje, i pogledajte hash MD5.

- Odaberite hash, pritisnite Ctrl + C da biste kopirali hash i odaberite MD5 dešifriraj s gornjeg izbornika.

- Odaberite okvir i pritisnite Ctrl + V zalijepite hash, dovršite CAPTCHA i pritisnite Dekodiranje.

Kao što vidite, zaglavljena lozinka ne znači automatski da je sigurna (naravno, ovisno o odabranoj zaporci). Ali postoje dodatne funkcije šifriranja koje povećavaju sigurnost.

6. Sol

Kad su lozinke dio stvaranja ključeva, postupak šifriranja zahtijeva dodatne sigurnosne korake. Jedan od tih koraka je usoljavanje lozinke. Na osnovnoj razini, sol dodaje slučajne podatke jednosmjernoj hash funkciji. Ispitajmo što to znači primjerom.

Dva su korisnika s točno istom lozinkom: hunter2.

Trčimo hunter2 putem hash generatora SHA256 i primite f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7.

Netko hakira bazu podataka zaporki i oni provjere ovaj hash; svaki je račun s pripadajućim hash-om odmah ranjiv.

Ovaj put koristimo pojedinačnu sol dodavanjem slučajne vrijednosti podataka u svaku korisničku lozinku:

- Primjer soli br. 1: lovac2 + kobasica: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Primjer soli br. 2: lovac2 + slanina: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Brzo usporedite hashe za iste lozinke sa i bez (izuzetno osnovne) soli:

- Bez soli: f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

- Primjer soli br. 1: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Primjer soli br. 2: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Vidite da dodavanje soli dovoljno randomizira vrijednost hash-a zbog koje vam lozinka ostaje (gotovo) potpuno sigurna tijekom kršenja. I još bolje, lozinka se još uvijek odnosi na vaše korisničko ime, tako da ne dolazi do zabune u bazi podataka kada se prijavite na web mjesto ili uslugu.

7. Simetrični i asimetrični algoritmi

U suvremenom računalstvu postoje dvije primarne vrste algoritama za šifriranje: simetrična i asimetrična. Oboje kriptiraju podatke, ali funkcioniraju na malo drugačiji način.

- Simetrični algoritam: Upotrijebite isti ključ i za šifriranje i za dešifriranje. Obje strane moraju se složiti ključ algoritma prije početka komunikacije.

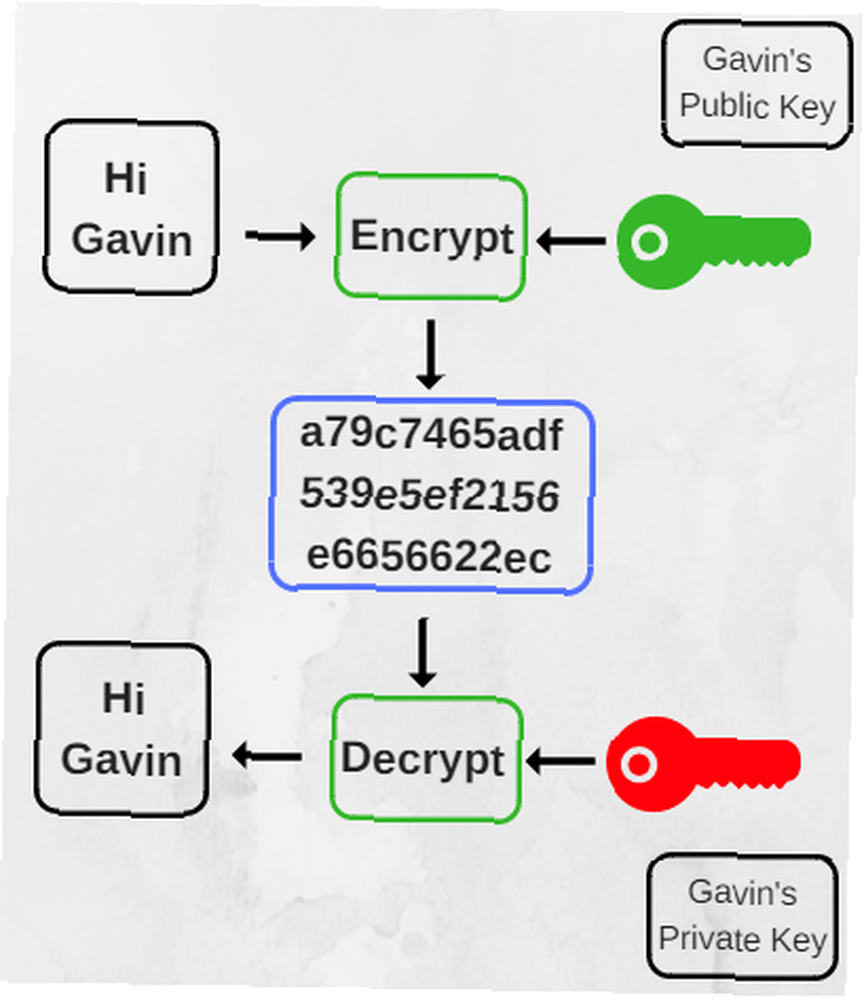

- Asimetrični algoritam: Upotrijebite dvije različite tipke: javni ključ i privatni ključ. Ovo omogućuje sigurnu enkripciju tijekom komunikacije bez prethodnog uspostavljanja međusobnog algoritma. To je također poznato kao kriptologija javnog ključa (vidi sljedeći odjeljak).

Velika većina mrežnih usluga koje koristimo u svakodnevnom životu implementiraju neki oblik kriptologije javnih ključeva.

8. Javne i privatne tipke

Sada razumijemo više o funkciji tipki u procesu šifriranja, možemo pogledati javne i privatne ključeve.

Asimetrični algoritam koristi dvije tipke: a javni ključ i a privatni ključ. Javni ključ može se poslati drugim osobama, dok privatni ključ zna samo vlasnik. Koja je svrha ovoga?

Pa, svatko s namjeravanim javnim ključem primatelja može kriptirati privatnu poruku za njih, dok primatelj može pročitati sadržaj te poruke samo pod uvjetom da ima pristup uparenom privatnom ključu. Pogledajte donju sliku za veću jasnoću.

Javni i privatni ključevi također igraju ključnu ulogu u digitalni potpisi, pri čemu pošiljatelj može potpisati svoju poruku privatnim ključem za šifriranje. Oni s javnim ključem mogu zatim potvrditi poruku, sigurni u to da je izvorna poruka potekla od privatnog ključa pošiljatelja.

par ključeva je matematički povezan javni i privatni ključ generiran algoritmom enkripcije.

9. HTTPS

HTTPS (HTTP Secure) je sada široko implementirana sigurnosna nadogradnja za HTTP protokol aplikacija koji je temelj interneta kakav ga poznajemo. Kada koristite HTTPS vezu, vaši se podaci šifriraju pomoću sigurnosti transportnog sloja (TLS), štiteći vaše podatke dok su u tranzitu..

HTTPS generira dugoročne privatne i javne ključeve koji se pak koriste za stvaranje kratkoročnog ključa sesije. Sjednički ključ je simetrični ključ za jednokratnu upotrebu koji veza uništava kad napustite HTTPS web mjesto (zatvara vezu i završava njezino šifriranje). Međutim, kad ponovno posjetite web mjesto, dobit ćete još jedan ključ sesije za jednokratnu upotrebu da osigurate svoju komunikaciju.

Web lokacija mora se u potpunosti pridržavati HTTPS-a kako bi korisnicima ponudila potpunu sigurnost. Doista, 2018. je bila prva godina kojom je većina web stranica na mreži počela nuditi HTTPS veze preko standardnog HTTP-a.

10. Šifriranje od početka do kraja

Jedna od najvećih riječi kriptiranja je ona enkripcija od početka do kraja. Usluga platforme za društvene mreže WhatsApp je počela nuditi svojim korisnicima cjelovito šifriranje (E2EE) u 2016. godini, osiguravajući da su njihove poruke u svakom trenutku privatne.

U kontekstu usluge razmjene poruka, EE2E znači da kad jednom pritisnete gumb za slanje, šifriranje ostaje na mjestu dok primatelj ne primi poruke. Što se ovdje događa? Pa, to znači da privatni ključ koji se koristi za kodiranje i dekodiranje vaših poruka nikad ne napušta vaš uređaj, zauzvrat osiguravajući da nitko osim vas može slati poruke pomoću svog montera.

WhatsApp nije prva, pa čak ni jedina usluga za razmjenu poruka koja nudi šifriranje od kraja do kraja. 4 Slick WhatsApp alternative koje čuvaju vašu privatnost 4 Slick WhatsApp alternative koje čuvaju vašu privatnost Facebook je kupio WhatsApp. Sad kad smo zbog šoka te vijesti, brinete li zbog svoje privatnosti podataka? , Međutim, pomaknula je ideju šifriranja mobilnih poruka dalje u glavni tok - puno u nebrojene vladine agencije širom svijeta.

Šifriranje do kraja

Nažalost, postoji puno vlada i drugih organizacija koje stvarno ne vole šifriranje Zašto nikada ne dopustimo Vladi da prekine šifriranje Zašto nikada ne dopustimo da Vlada prekine šifriranje šifriranje na otvorenom. Ali nije praktično. Evo zašto je šifriranje bitno za svakodnevni život. , Mrze ga iz istih razloga zbog kojih mislimo da je fantastična - održava vašu komunikaciju privatnom i u malom dijelu pomaže internetskoj funkciji.

Bez njega internet bi postao izuzetno opasno mjesto. Sigurno ne biste dovršili internetsko bankarstvo, kupili nove papuče od Amazona ili rekli liječniku što nije u redu s vama.

.