William Charles

0

4454

779

Toliko o novoj godini što znači novi početak. 2017 nam je donio sigurnosne ranjivosti, poput WannaCry ransomwarea Kako otključati WannaCry Ransomware bez plaćanja cent-a Kako otključati WannaCry Ransomware bez plaćanja cent-a Ako vas je WannaCry udario, sve vaše datoteke su zaključane iza visoke cijene. Nemojte platiti tim lopovima - pokušajte s ovim besplatnim alatom za otključavanje podataka. i Equifaxov krak Kako provjeriti jesu li vaši podaci ukradeni zbog povrede Equifaxa Kako provjeriti jesu li vaši podaci ukradeni u vijestima o narušavanju Equifaxa, upravo je došlo do kršenja podataka Equifax-a koja pogađa do 80 posto svih korisnika kreditnih kartica u SAD-u. Jeste li jedan od njih? Evo kako provjeriti. , ali stvari nisu postale mnogo bolje početkom 2018. godine.

Upravo smo dočekali novu godinu kada je sljedeća sigurnosna bomba stigla do naslova. I nije bila samo jedna mana, već dvije. prozvan topljenje jezgra nuklearnog reaktora i Spektar, ranjivosti potječu od računalnih mikroprocesora. Stručnjaci su ih, s obzirom na težinu i broj ljudi koji su potencijalno pogođeni, uspoređivali s greškom Heartbleed 2014. godine.

Kukci mogu napasti sve desktop operativne sustave, ali u ovom se članku fokusiramo samo na Windows. Pogledajmo detaljnije kako ranjivosti djeluju i kako možete reći jesu li utjecali na vas.

Meltdown i Spectre: bliži pogled

Prije nego što objasnimo kako otkriti dvije bugove na vašem vlastitom sustavu, uzmimo trenutak za potpuno razumijevanje što su dvije ranjivosti i kako funkcioniraju..

Ista skupina istraživača sigurnosti bila je odgovorna za pronalaženje oba problema. Na elementarnoj su razini nedostaci u arhitekturi procesora (tj. Tranzistori, logičke jedinice i ostale sitne komponente koje djeluju zajedno u stvaranju procesora).

Propust omogućuje potencijalnom hakeru da izloži gotovo sve podatke koje računalo obrađuje. To uključuje lozinke, šifrirane poruke, osobne podatke i sve ostalo što se možete sjetiti.

topljenje jezgra nuklearnog reaktora utječe samo na Intelove procesore. Zabrinjavajuće je što je bug prisutan od 2011. Koristi dio postupka izvršavanja izvan narudžbe (OOOE) za promjenu stanja predmemorije CPU-a. Tada može isprazniti sadržaj memorije kada je obično nepristupačan.

Spektar može napasti procesore Intel, AMD i ARM te tako može utjecati i na telefone, tablete i pametne uređaje. Koristi špekulativno izvršavanje procesora i predviđanja grana u kombinaciji s napadima iz predmemorije kako bi namamio aplikacije u otkrivanju informacija koje bi trebale biti skrivene unutar zaštićenog memorijskog područja.

Napadi spektra moraju biti prilagođeni stroj za strojem, što znači da ih je teže izvesti. Međutim, budući da se temelji na ustaljenoj praksi u industriji, to je i teže popraviti.

Meltdown utječe na vaše računalo sa sustavom Windows 10?

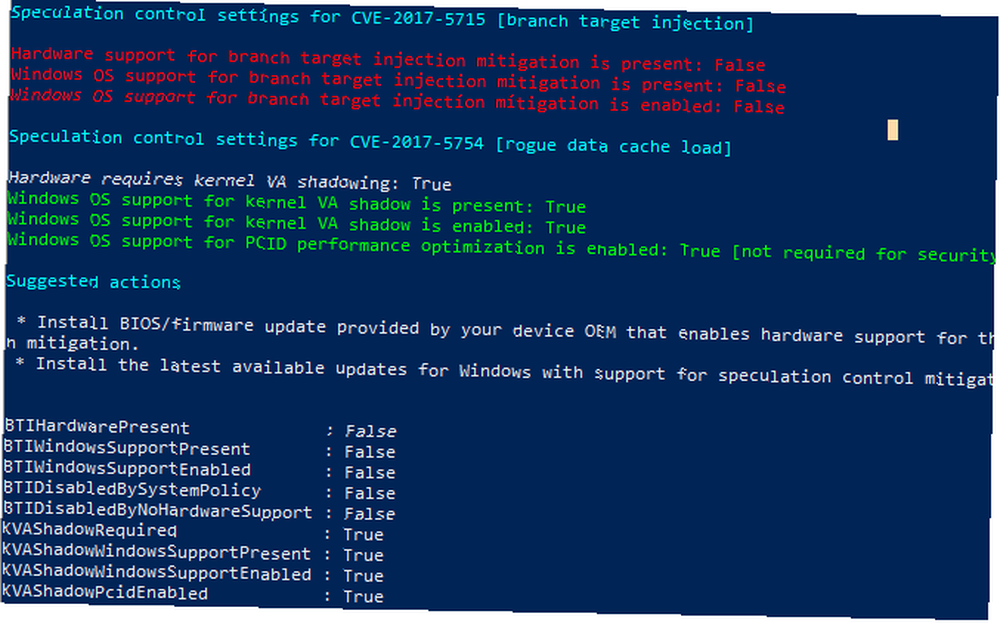

Srećom, Microsoft je objavio zgodan PowerShell skriptu Powershell Cmdlets koji će poboljšati vaše Windows Admin Skills Powershell Cmdlets koji će poboljšati vaše Windows Admin Skills Powershell je jednaki dijelovi alata naredbenog retka i jezika skriptiranja. Pruža vam mogućnost automatizacije vašeg računala pomoću istih naredbi koje koristite za njegovo upravljanje. koje možete pokrenuti u vašem sustavu. Slijedite korake u nastavku i možete instalirati i aktivirati dodatni modul na vašem sustavu. Rezultati će ukazati trebate li poduzeti daljnje korake.

Najprije pokrenite PowerShell kao administrator: pritisnite Windows tipka + Q ili otvorite Izbornik Start, tip PowerShell, desnom tipkom miša kliknite prvi rezultat (Windows PowerShell, desktop aplikacija) i odaberite Pokreni kao administrator.

Nakon što se PowerShell učita, slijedite ove korake da biste utvrdili je li na vaše računalo Meltdown pogođen. Imajte na umu da naredbe možete kopirati i zalijepiti u PowerShell.

- Unesi Instalacija-modul SpeculationControl i pritisnite Unesi pokrenuti naredbu.

- Potvrdite prompt NuGet provajdera unosom a Y za Da i udaranje Unesi.

- Učinite isto za neodgovarajući prompt spremišta.

- Dalje upišite Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser i pritisnite Unesi

- Kad je instalacija dovršena, utipkajte Uvoz-modul spekulacijekontrole i pritisnite Unesi.

- Na kraju upišite Get-SpeculationControlSettings i udari Unesi.

Nakon što pokrenete ove naredbe, provjerite izlazni rezultat za rezultate - bit će bilo Pravi ili lažan.

Ako vidite samo Pravi poruke, čestitke, zaštićeni ste i ne morate ništa poduzimati. Ako a lažan se pojavljuje, vaš sustav je ranjiv i morate poduzeti daljnje korake. Obavezno zabilježite predložene radnje prikazano u rezultatima. Kao što je prikazano na gornjoj snimci zaslona, naše testno računalo zahtijeva ažuriranje BIOS-a / firmware-a, a ipak mora instalirati zakrpu koja se pruža putem Windows Ažuriranja.

Kako se možete zaštititi od propadanja?

Za zaslugu tvrtke, Microsoft je izvorno brzo prešao na izdavanje zakrpe za Meltdown. Možete ga pronaći putem alata Windows Update (Postavke> Ažuriranje i sigurnost> Ažuriranje sustava Windows> Provjera ažuriranja). Trebate preuzeti i instalirati zakrpu KB4056892 za Windows 16299.

Uznemirujuće, patch nije kompatibilan s nekim antivirusnim paketima. Radi samo ako je ISV vašeg softvera za sigurnost ažurirao DOZVOLI REGKEY u registru sustava Windows.

Obratite pažnju na ovu nit. AV koji ne postave # meltdown / # specter reg ključ (bilo zbog toga što je AV slomljen, zastario, ne postoji itd.) Neće jednostavno dobiti zakrpe / taloženje. Neće se primati / ništa / ažuriranja, sada ili u budućnosti. https://t.co/TykpphaxWL

- David Longenecker (@dnlongen) 8. siječnja 2018

Također biste trebali ažurirati svoj preglednik. Google je zakrpao Meltdown u Chromeu 64, a Mozilla je ažurirala Firefox u verziji 57 (Quantum). Microsoft je čak zakrpao najnoviju verziju Edgea. Provjerite kod razvojnog programera preglednika ako upotrebljavate aplikaciju koja nije uobičajena.

Napokon, morate ažurirati BIOS vašeg sustava Kako ažurirati svoj UEFI BIOS u sustavu Windows Kako ažurirati svoj UEFI BIOS u sustavu Windows Većina korisnika računala ide bez ikad ažuriranja BIOS-a. Ako se brinete za kontinuiranu stabilnost, povremeno biste trebali provjeriti je li dostupno ažuriranje. Pokazujemo vam kako sigurno ažurirati svoj UEFI BIOS. i firmware. Neki proizvođači računala uključuju aplikaciju u sustavu Windows tako da možete brzo provjeriti postoje li takva ažuriranja. Ako vaš proizvođač računala nije isporučio niti ako ste ga izbrisali, trebali biste biti u mogućnosti pronaći ažuriranja na web mjestu tvrtke.

Kako se možete zaštititi od spektra?

Meltdown je neposrednija prijetnja i jednostavnije je iskoristiti dvije bube za hakere. Međutim, Spectre je teže popraviti.

Zbog načina na koji Spectre rade, popravljanje će zahtijevati od poduzeća da potpuno redizajniraju način na koji grade procesore. Taj bi postupak mogao potrajati godinama, a moglo bi proći i desetljeća dok trenutna iteracija procesora ne nestane u potpunosti.

No to ne znači da Intel nije pokušao ponuditi svojim kupcima načine zaštite. Nažalost, odgovor je bio sramotan.

Sredinom siječnja Intel je objavio patch Spectre. Odmah su se korisnici Windowsa počeli žaliti da je zakrpa greška; prisiljavala je njihova računala da se neočekivano ponovno pokrenu u neočekivanim vremenima. Intelov odgovor bio je izdavanje drugog zakrpa. To nije riješilo problem; nastavili su se problemi s ponovnim pokretanjem.

U ovom trenutku milioni korisnika su instalirali zakrpu. Intel je kupcima rekao da ne preuzimaju nijedan zakrpa dok to ne riješi problem. No, postojao je problem za korisnike Windowsa. Intelova zakrpa isporučena je putem aplikacije Windows Update. Korisnici su ga i dalje nesvjesno instalirali; na kraju krajeva, svi znamo koliko je neproziran trenutni postupak ažuriranja sustava Windows. Ažuriranja sustava Windows postavljena tako da postanu manje neugodna. Ažuriranja sustava Windows postavljena su da postanu manje neugodna. U novom sustavu, ažuriranja sustava Windows 10 trebaju biti manje veličine, učinkovitije preuzeti i staviti ih manje naprezanje resursa vašeg sustava. Promjenu koju vjerojatno nećete ni primijetiti. je.

Iako su nasumično ponovno pokretanje sigurno neugodno, najviše zabrinjavajući dio buggy flastera bio je potencijal za gubitak podataka. Intelovim riječima, “To je uzrokovalo više nego što se očekivalo ponovno pokretanje sustava i drugo nepredvidivo ponašanje sustava […] što može rezultirati gubitkom podataka ili korupcijom.”

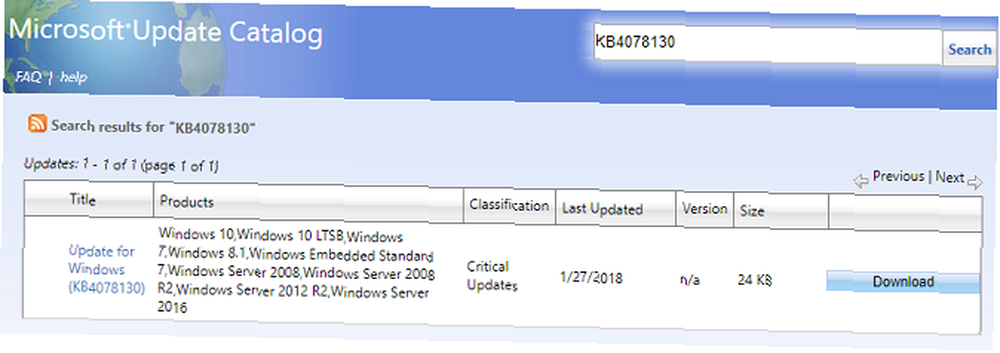

Naprijed prema kraju siječnja, a Microsoft je bio prisiljen na korak. Tvrtka je poduzela vrlo neobičan korak. Izdato je izvanbračno sigurnosno ažuriranje za hitne slučajeve za Windows 7, 8.1 i 10, koje potpuno onemogućuje Intelov zakrpa.

Kako instalirati Microsoft Fix

Nažalost, nova zakrpa neće biti dostupna putem aplikacije Windows Update. Morat ćete ga instalirati ručno.

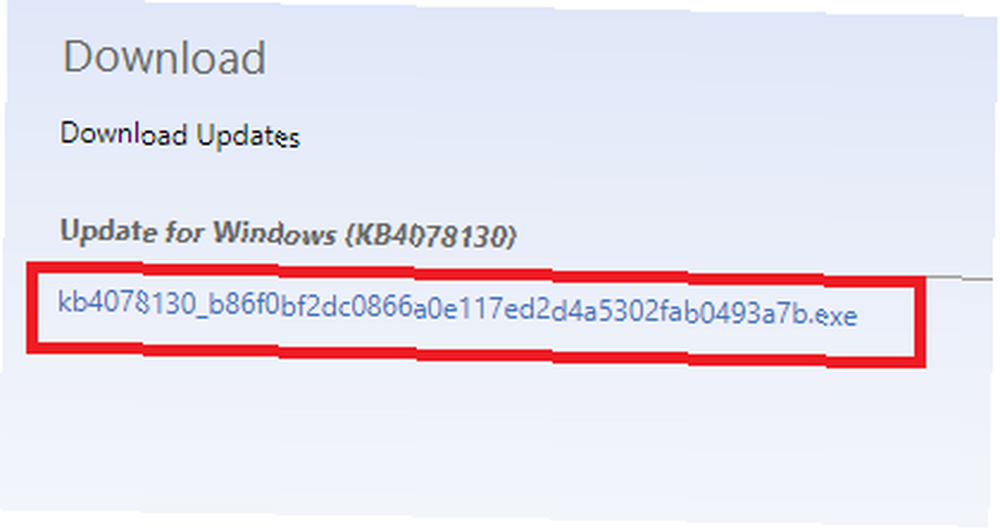

Za početak, krenite na Microsoftov katalog ažuriranja. Morate pronaći Ažuriranje za Windows (KB4078130). Kada ste spremni kliknite na preuzimanje datoteka.

Zatim kliknite na [niz teksta] .EXE datoteka.

Datoteka je malena i preuzimanje će trajati samo nekoliko sekundi. Po završetku preuzimanja dvaput kliknite EXE datoteku i slijedite upute na zaslonu.

Pa, što je s budućnošću? Ako pratite dalje, shvatićete da su se pogođeni korisnici vratili tamo gdje su započeli: izloženi i nezaštićeni.

Nadamo se da će Intel u sljedećim tjednima objaviti uspješniji zakrpa. U međuvremenu ćete morati sjediti usko.

Zabrinjavaju li vas pad i privid?

Razumljivo je osjećati se zabrinuto. Uostalom, naša računala prilično doslovno drže ključeve našeg života.

Ali također je važno iznijeti utjehu iz činjenica. Velika je vjerovatnoća da ste žrtva napada Spectre. Vrijeme i trud koji haker treba uložiti za neodređen povratak čine neprivlačnim prijedlog.

A velike tehnološke tvrtke znaju za ta dva problema od sredine 2017. Imale su dovoljno vremena za pripremu zakrpa i odgovor na najbolji mogući način..

Unatoč činjenicama, prijetnje Meltdown i Spectre i dalje vas brinu? Možete nam reći svoje misli i mišljenja u odjeljku s komentarima u nastavku.