Edmund Richardson

0

4022

1095

Ako ste korisnik Linux ili UNIX-a, vjerojatno koristite SSH (Secure Shell) za daljinski pristup naredbenom retku na svojim računalima. Osim pružanja sigurnog pristupa školskim računima, SSH također može sigurno prevoziti i druge vrste web prometa. U određenom smislu, može vam pružiti brz i jednostavan VPN (virtualna privatna mreža) u udaljenu mrežu gdje vaš SSH poslužitelj boravi.

Ako ste korisnik Linux ili UNIX-a, vjerojatno koristite SSH (Secure Shell) za daljinski pristup naredbenom retku na svojim računalima. Osim pružanja sigurnog pristupa školskim računima, SSH također može sigurno prevoziti i druge vrste web prometa. U određenom smislu, može vam pružiti brz i jednostavan VPN (virtualna privatna mreža) u udaljenu mrežu gdje vaš SSH poslužitelj boravi.

Prije svega, trebat će vam sigurno SSH poslužitelj negdje. Linux i OS X dolaze s SSH poslužiteljima, ali postoje i SSH poslužitelji za Windows. freeSSHd je zgodan besplatni SSH poslužitelj za Windows. Instalacija je brza i jednostavna, a također je relativno jednostavno konfigurirati. Svakako će vam trebati administratorske povlastice na stroju na koji ga instalirate.

Budući da ćete svom SSH poslužitelju pristupati daljinski, ako se nalazi iza vatrozida ili usmjerivača, morat ćete se pobrinuti da ga ispravno pošalje port 22 (zadani SSH port). Većina usmjerivača ima mogućnost prosljeđivanja priključaka na pojedinačne strojeve u lokalnoj mreži. Morate potražiti upute za usmjerivač / vatrozid o tome kako to učiniti.

Nakon što svoj SSH poslužitelj konfigurirate tako da se na njega možete povezati s bilo koje internetske veze, naravno da će vam trebati klijent da se na njega poveže. I Linux i OS X imaju ugrađene SSH klijente. Ako ste na Windows-u, klijent je izbora PuTTY. Dat ću upute za tuneliranje s PuTTY-om, ali sigurno možete koristiti i druge klijente.

Prvo navedite adresu vašeg SSH poslužitelja u sjednica odjeljak. Odaberi SSH za Vrsta veze i uđi 22 za Luka (ili bilo koji vanjski internetski priključak koji koristite za povezivanje s vašim SSH poslužiteljem).

Zatim idite na Veza > SSH > tuneli. Postoje tri vrste tunela koje možete postaviti:

- Dinamičan - To djeluje kao SOCKS proxy koji se može koristiti za tuneliranje prometa kroz mrežu u kojoj se nalazi SSH poslužitelj. Tada možete konfigurirati aplikacije koje podržavaju SOCKS proxy (poput web preglednika) kako bi ih iskoristili. Pokazat ću kako postaviti Firefox da radi kroz dinamičan tunel.

- lokalne - Lokalni tunel omogućit će vam povezivanje s određenim priključkom na stroju koji boravi na istoj mreži kao SSH poslužitelj. Jedan koristan primjer koji ću vam pokazati je kako se povezati s Windows računarom na kojem je pokrenut Remote Desktop.

- Daljinski - Kao što naziv donekle govori, ovo je naličje lokalnog tunela. Vjerojatno je manje vjerovatno da ćete to koristiti, ali to će omogućiti uređajima na mreži SSH poslužitelja pristup stroju i priključak na mreži u kojoj vaš SSH klijent prebiva. Neću prolaziti kroz primjere postavljanja udaljenog porta u ovom članku.

Dakle, u primjeru koji ću dati, reći ćemo da kućna mreža ima dva računala. Jedan je Linux kutija na kojem radi SSH poslužitelj, a drugi je Windows kutija s omogućenom udaljenom radnom površinom. Želimo postaviti dva tunela: dinamički tunel i lokalni tunel koji će se povezati s Windows strojem putem udaljene radne površine.

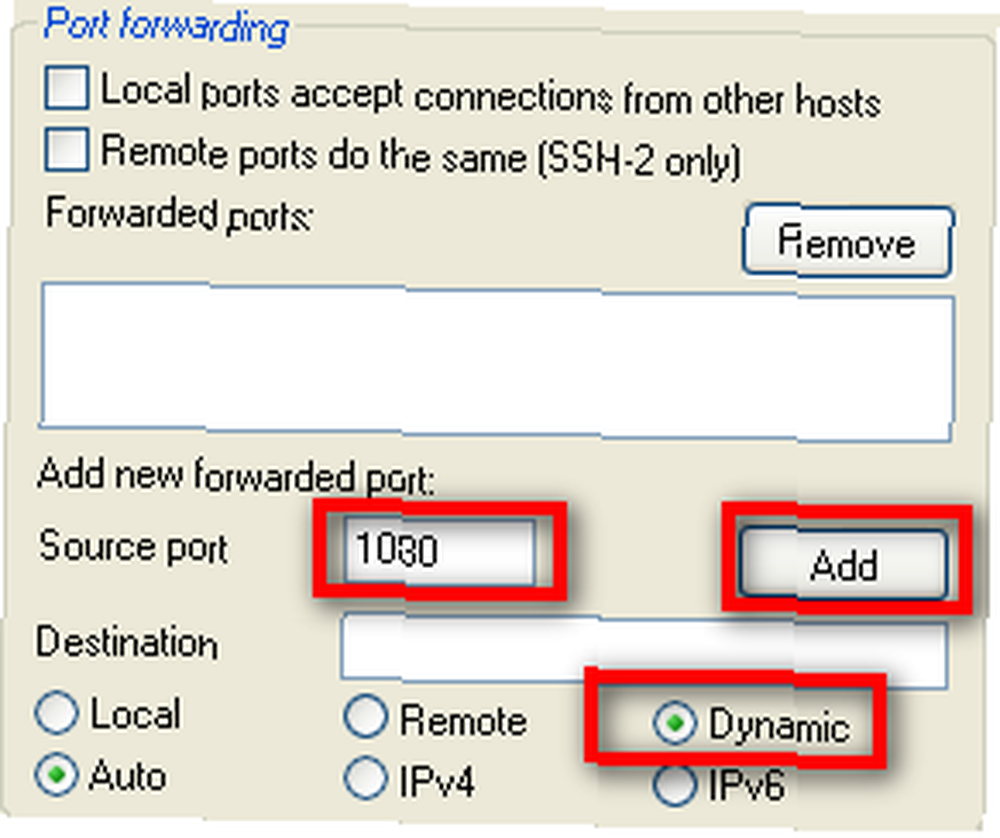

Najprije postavimo dinamički tunel za port 1080. Port koji koristite za dinamički tunel je zapravo proizvoljan, ali s obzirom da se port 1080 često koristi za SOCKS proxyje, to ćemo koristiti. Unesite 1080 u Izvorski port polje, odaberite Dinamičan kao vrstu porta, a zatim kliknite Dodati dugme.

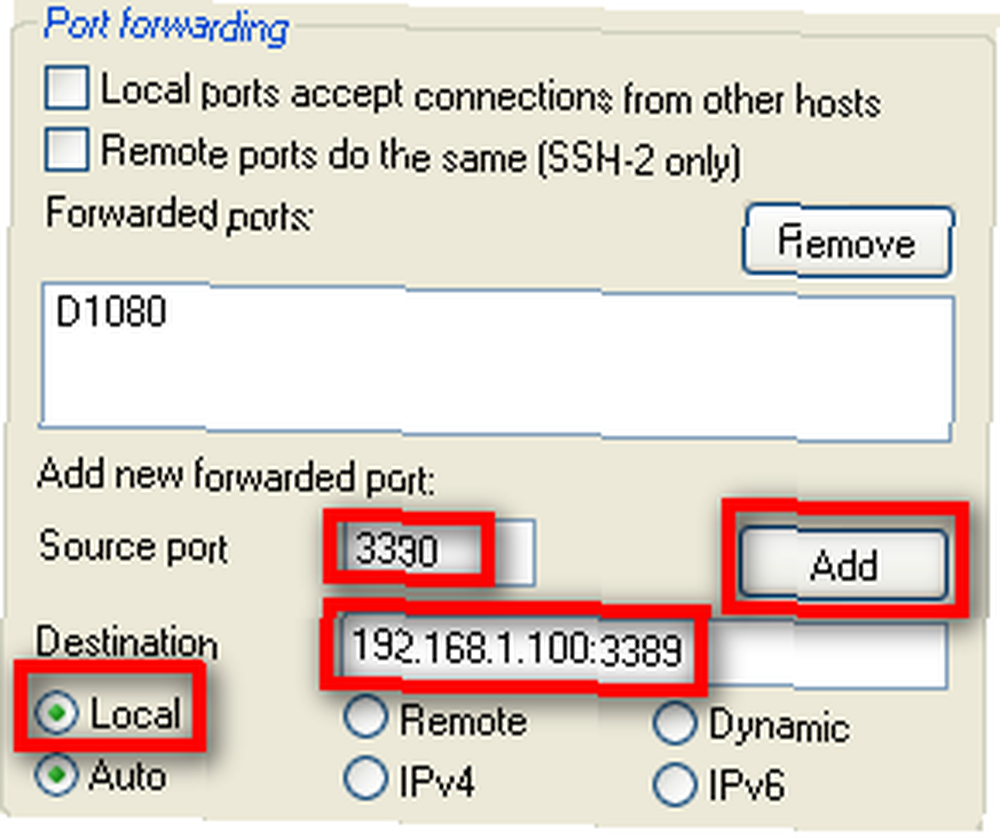

Zatim postavimo lokalni tunel za računalo na mreži u kojoj se izvodi Windows Remote Desktop. Recimo da su lokalne IP adrese na LAN-u gdje živi SSH poslužitelj 192.168.1.xxx adrese. Windows stroj ima lokalni IP od 192.168.1.100. Unesite 3390 za Izvorski port, 192.168.1.100:40389 za Odredište, Odaberi lokalne za vrstu porta, a zatim kliknite Dodati dugme. Kasnije ćete vidjeti zašto sam konfigurirao izvorni port različit od odredišta.

Nakon što sve konfigurirate za vezu, vratite se na sjednica odjeljak i spremite svoju vezu. Zatim kliknite Otvorena i prijavite se u Linux okvir sa svojim vjerodajnicama kao što bi to obično radili.

Sada morate konfigurirati svoje aplikacije za upotrebu tunela koje ste postavili. Recimo da želite pregledavati web kroz dinamički tunel koji smo postavili. Ovo je zapravo izuzetno koristan način da se iskoristi SSH.

Možda ste na mreži s nekim vatrozidom ili filtriranjem sadržaja koji želite zaobići. Ako ste u mogućnosti izaći na port 22 (ili bilo koji drugi priključak, jednostavno ćete morati u skladu s tim postaviti svoj SSH poslužitelj), tada ćete bez problema moći surfati gdje god želite kroz dinamički tunel.

Korisno je i ako surfujete mrežom gdje vas mogu zabrinuti drugi koji promatraju vaš promet. Možda se povezujete iz hotela, stranice klijenta ili s posla (to niste naučili od mene) i ne želite da drugi nadziru vaš promet.

Najbolji je izbor korištenje Firefoxa jer vam Firefox omogućuje konfiguriranje preglednika da DNS zahtjeve također šalje putem proxyja. Ako koristite Internet Explorer, vaši se DNS zahtjevi i dalje postavljaju putem lokalne mreže s kojom se povezujete i zbog toga se i dalje mogu nadgledati. Dakle, Firefox bi bio preferirani preglednik ako želite zadržati privatnost na mreži s kojom se povezujete.

Da biste postavili Firefox da koristi dinamički tunel kao proxy SOCKS, idite na Firefox Opcije > Napredna > Mreža i kliknite gumb postavke”¦ dugme. Na stranici postavki kliknite Ručna konfiguracija proxyja, unesite localhost za SOCKS Domaćin, i 1080. za Luka.

Nismo baš gotovi. Još uvijek moramo konfigurirati Firefox za slanje DNS zahtjeva na SOCKS proxy. Da biste to učinili, upišite about: config u navigacijsku traku u Firefoxu. Možda će vas brzo pitati znate li što radite. Uvjerite Firefox da znate što radite i nastavite.

Unesite socks_remote_dns za filtar i pritisnite enter. Trebali biste vidjeti jednu opciju koja kaže network.proxy.socks_remote_dns. Ako piše lažno za Vrijednost, dvaput kliknite na nju tako da piše istina. Sad ste spremni. Trebali biste biti u mogućnosti surfati Internetom kroz novi sigurni dinamični tunel!

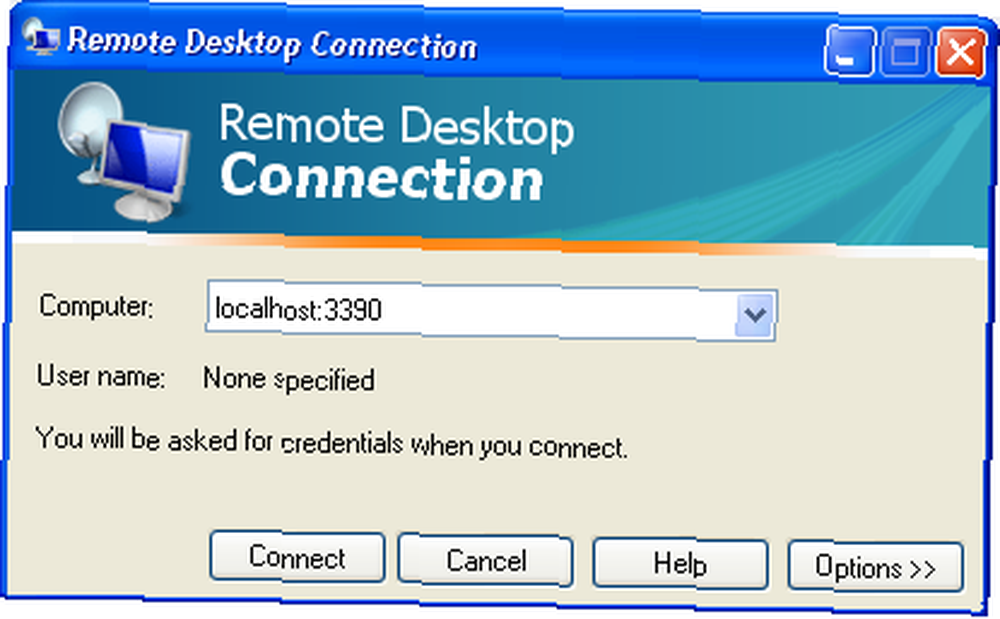

Srećom, povezivanje s našim Windows Remote Desktop strojem je puno lakše. Upravo pokrećete klijenta udaljene radne površine i unosite localhost: 3390 za adresu uređaja. To je sve!

Razlog zašto smo postavili izvorni port na 3390 je taj što mu klijent Remote Desktop neće dopustiti povezivanje na zadani udaljeni port za radnu površinu (3389) na lokalnom stroju. Zato smo umjesto toga koristili 3390 (mogli smo koristiti bilo koji priključak, ja jednostavno koristim 3390, jer mi je lako upamtiti).

Izvor izvora koji koristite za postavljanje tunela je proizvoljan. Mogli bismo upotrijebiti 1234 umjesto 3390 ako to želimo, sve dok se na lokalnom stroju u luci 1234 ništa ne pokreće. Ono što nije proizvoljno jest ono što koristite na odredišnom IP-u i priključku. Za to će vam trebati upotreba odgovarajuće IP adrese i porta za uslugu na koju se želite povezati.

Na bilo kojem IP mjestu možete bilo gdje postaviti tunel za bilo koju uslugu. Trebate samo postaviti program za povezivanje s localhost-om na izvornom ulazu koji ste postavili za tunel. To je prilično elegantan način povezivanja s stvarima koje inače ne biste mogli, zbog problema s vatrozidom. Sve što trebate je jedan port da biste došli do vašeg SSH poslužitelja i to naravno mora biti pokrenut na tom ulazu.

Koristite li SSH tunele? Za kakve ih cool stvari upotrebljavate?

Fotograf: kreg.steppe