Harry James

0

4429

645

Događaji se događaju. Čini se da gotovo svaki mjesec neka velika korporacija baci na svoju računalnu sigurnost, pa dopušta hakerima da zarade s podacima o milijunima korisnika. Cilj potvrđuje do 40 milijuna američkih kreditnih kartica potencijalno hakiranih ciljeva Potvrđuje do 40 milijuna američkih kreditnih kartica potencijalno Hacked Target je upravo potvrdio da je hack mogao ugroziti podatke o kreditnim karticama za do 40 milijuna kupaca koji su se prodavali u njezinim prodavaonicama u SAD-u između 27. studenog i 15. prosinca 2013.. Ali što se događa kad nije korporacija, nego američka vlada?

Već tjednima vijesti koje dolaze iz Ureda za upravljanje osobljem (OPM) postaju sve lošije. OPM, malo raspravljani vladin ured koji pohranjuje evidenciju o zaposlenima bio je predmet hake uistinu povijesnih razmjera.

Točni brojevi bili su izazovni za rješavanje problema. Kada je prvi put najavio hack, istražitelji su bili sigurni da je kršenje odmah otkriveno vladinim programom interne sigurnosti EINSTEIN, a utjecalo je na evidenciju oko četiri milijuna zaposlenika.

Od tada postaje jasno da je hak otkriven slučajno, dugo nakon što se dogodio - i stvarni broj pogođenih više je kao dvadeset i jedan milijun.

Nažalost, računalna sigurnost može biti zbunjujuća i suha. Unatoč svim izvještajima, mnogi od vas još uvijek možda ne razumiju dobro što je poduzeto, kako se dogodilo ili kako to utječe na vas. Potrudit ću se da to razbijem i odgovorit ću na osnovna pitanja o tom pitanju.

Kako se dogodio Hack?

Bilo je znakova da je takva stvar neko vrijeme vjerojatno. Heroj snježnog curenja ili negativac? NSA moderira svoj stav prema Snowden heroju ili negativcu? NSA moderira svoj stav o Snowden-ovom zvižduku Edward Snowden i NSA-e John DeLong pojavili su se na rasporedu simpozija. Iako nije bilo rasprave, čini se da NSA više ne slika Snowdena kao izdajnika. Što se promijenilo? otkrili su koliko loša računalna sigurnost može biti, čak i unutar teorijski ekspertnog NSA. Stanje na OPM-u bilo je još gore. Na otvorenom nije bilo zaposlenika osiguranja uopće do 2013. godine. Više puta su ih upozoravali da su njihove sigurnosne prakse bile podložne upadima gorim od srca? Upoznajte ShellShock: Nova prijetnja sigurnosti za OS X i Linux gora od srca? Upoznajte ShellShock: Nova prijetnja sigurnosti za OS X i Linux .

Slika nesposobnosti upotpunjena je izvješćima da je upad otkriven tokom prodajna prezentacija tvrtka nazvana CyTech Services koja je pronašla zlonamjerni softver dok je demonstrirala svoj alat za sigurnosno skeniranje. Nije jasno koliko su dugo hakeri imali pristup sustavu, ali 'godine' su vjerojatna pretpostavka.

Nažalost, ovo još nije daleko od izoliranog incidenta među vladinim agencijama i to vas ne bi trebalo iznenaditi. Pogledajte poticaje: ako je Target hakiran, oni gube milijune dolara u tužbama i gube prodaju. Tvrtka je pogodila, a njihovi konkurenti pojedu tržišni udio. Ako vladin ured napravi istu pogrešku, zapravo se događa vrlo malo. Pucaju nekoliko žrtvenih janjaca i pokušavaju izgledati svečano tijekom saslušanja i pričekaju nekoliko tjedana da se 24-satni ciklus vijesti odvrati od nečega sjajnog.

Malo je praktičnih poticaja za promjenom, a postoji vrlo malo zakona koji se tiču kibernetičke sigurnosti. Od nekoliko postojećih zakona (poput FISMA, saveznog Zakona o upravljanju informacijskom sigurnošću), većina ih se ne slijedi pomno. Oko 75% računalnih sustava OPM-a nije u skladu s tim zakonom.

Ovo je situacija koja je loša i pogoršava se. Ured državne odgovornosti izvijestio je u travnju da je broj kršenja sigurnosti u saveznim agencijama skočio sa 5.500 u 2006. na više od 67.000 u 2014. U intervjuu za Re / code, Gregy Wilshusen, autor izvješća, kaže da je to zbog toga što agencije često imaju osakaćene nedostatke u svojim internim sigurnosnim postupcima, a često ne otkrivaju ranjivosti čim ih otkriju.

“Kada ocjenjujemo ove agencije, često nalazimo da njihovi postupci internog testiranja ne uključuju ništa više nego ispitivanje ljudi koji su uključeni, a ne samo testiranje sustava […] Mi smo dosljedno otkrili da ranjivosti koje identificiramo kao dio naših postupaka testiranja i revizije nisu ako ih agencije pronađu ili utvrde jer imaju neadekvatne ili nepotpune postupke ispitivanja.”

Što je uzeto?

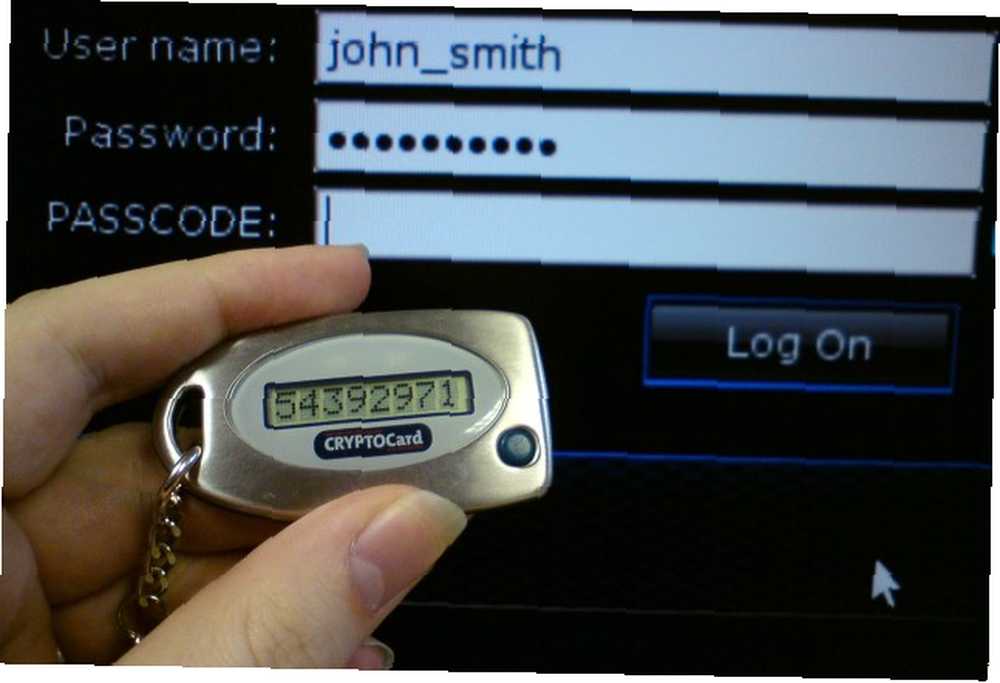

Još jedna zbrka ima veze s prirodom informacija kojima su hakeri imali pristup. Istina je da je prilično raznolika, jer je pristupljeno nekoliko baza podataka. Podaci uključuju brojeve socijalnog osiguranja za gotovo sve - što predstavlja ogromnu prijetnju od krađe identiteta. Uključuje i 1,1 milijuna zapisa otiska prsta, što ugrožava svaki sustav koji se oslanja na biometriju.

Najzabrinjavajući, među ukradenim dokumentima bilo je milijune izvještaja dobivenih tijekom pozadinskih provjera i sigurnosnih provjera. Sudjelovao sam u brojnim provjerama, budući da zabrinjavajući broj mojih starih prijatelja s fakulteta sada radi u saveznoj vladi SAD-a. Te pozadinske provjere kopaju duboko. Oni razgovaraju s vašom obitelji, prijateljima i vašim cimerima kako bi provjerili vašu čitavu životnu biografiju. Oni traže bilo kakve naznake nelojalnosti ili umiješanosti u tuđu silu, kao i sve što bi se moglo iskoristiti za ucjenjivanje: ovisnost, nevjera, kockanje, tajna homoseksualnost, takve stvari.

Drugim riječima, ako tražite ucjenjivanje saveznog zaposlenika, ovo je prilično ostvarenje snova. Pozadinski sustav provjere ugasio se usred haka i nije jasno kada će ponovo raditi.

Postoji i veća briga što su napadači dugo imali pristup tim sustavima.

Tko je pogođen?

Dvadeset i jedan milijun je velik broj. Niz onih koji su izravno bili pogođeni obuhvaćaju sadašnje i bivše savezne zaposlenike, kao i one koji su zatražili sigurnosno odobrenje i odbijeni su. Neizravno, svatko tko je blizak saveznom zaposleniku (misle da obitelj, supružnici i prijatelji) mogao bi biti pod utjecajem ako su njihove informacije zabilježene u pozadini provjere.

Ako mislite da bi na vas moglo utjecati ovo, OPM nudi neke osnovne resurse zaštite od krađe identiteta nakon incidenta. Ako ste među onima koji su izravno ugroženi, trebali biste dobiti e-poštu, jer OPM utvrđuje točno na koga je to utjecalo.

Međutim, ove zaštite predstavljaju samo krađu identiteta i druge prilično osnovne napade pomoću podataka. Za suptilnije stvari, poput iznuđivanja, postoji ograničenje onoga što vlada može učiniti. Zaštiti nedostaje samo 18 mjeseci - strpljivi haker mogao bi tako dugo sjesti na informacije.

Za što će se podaci koristiti??

Napokon, imamo pitanje o milionima dolara. Tko je uzeo podatke i što planiraju s njima? Odgovor je da, nažalost, mi stvarno ne znamo. Istražitelji su prstima pokazali na Kinu, ali nismo vidjeli konkretne dokaze koji bi to potkrijepili. Ni tada nije jasno govorimo li o kineskim slobodnjacima, kineskoj vladi ili nečemu što je između.

Dakle, bez da znaju napadače ili njihove motive, što mogla biti gotov s tim podacima?

Odmah po šišmišu predstavljaju se neke očite mogućnosti. Brojeve socijalnog osiguranja nije lako mijenjati, a svaki se može koristiti u potencijalno profitabilnoj krađi identiteta. Ako ih prodate za nekoliko dolara, s vremenom bi se mogla isplatiti zdrava plaća s devet brojeva što motivira ljude da hakiraju računala? Savjet: Novac što motivira ljude da hakira računala? Savjet: Novinski zločinci mogu pomoću tehnologije zaraditi novac. Znaš ovo. Ali iznenadili biste se koliko mogu biti genijalni, od hakiranja i preprodaje servera do njihove konfiguriranja kao unosnih Bitcoin rudara. za hakere, bez ikakvog napora.

Onda postoje gadnije opcije. Recimo da ste strana sila i da stupite u kontakt s tim informacijama. Sve što trebate učiniti je pronaći saveznog zaposlenika s pristupom kritičnom sustavu, koga imate u vezi s hackom. Možda je prvi spreman dopustiti da njihova nevjera / ovisnost / seksualnost postane javna kako bi zaštitili svoju zemlju. Ali jesi milijuni mogućih ciljeva. Prije ili kasnije, ponestat ćete patriota. To je stvarna prijetnja, iz perspektive nacionalne sigurnosti - iako bi čak i slobodni haker mogao ovo iskoristiti za iznuđivanje novca ili usluga miliona nedužnih ljudi.

Stručnjak za sigurnost Bruce Schneier (s kojim smo razgovarali o pitanjima privatnosti i povjerenja, stručnjak za sigurnost Bruce Schneier o lozinkama, privatnosti i povjerenju, stručnjak za sigurnost Bruce Schneier o lozinkama, privatnosti i povjerenju. Saznajte više o sigurnosti i privatnosti u našem razgovoru sa stručnjakom za sigurnost Bruceom Schneierom. ) pretpostavlja da postoji dodatni rizik da su napadači mogli upropastiti sadržaj baze podataka u vrijeme dok su imali pristup njoj. Nije jasno da bismo mogli reći da je baza podataka izmijenjena. Na primjer, potencijalno su mogli dati sigurnosno odobrenje stranim špijunima, što je zastrašujuća misao.

Što možemo učiniti?

Nažalost, ovo vjerojatno nije posljednji hack takve vrste. Vrsta labavih sigurnosnih postupaka koje vidimo u OPM-u nisu neuobičajene za takve veličine u državnim agencijama. Što će se dogoditi ako sljedećem haku nestane struje za pola zemlje? Što je sa kontrolom zračnog prometa? Ovo nisu smiješni scenariji. Već smo koristili zlonamjerni softver za napad na infrastrukturu; prisjetite se virusa Stuxnet, vjerojatno bi rad NSA-a mogao li se ove NSA tehnike cyber-špijunaže koristiti protiv vas? Mogu li se ove NSA tehnike cyber-špijunaže upotrijebiti protiv vas? Ako NSA može pratiti vas - a mi znamo da to može - to može i cyber-kriminalaca. Evo kako će se alati izrađeni od vlade kasnije koristiti protiv vas. , koje smo koristili za fizičko uništavanje iranskih nuklearnih centrifuga?

Naša prirodna infrastruktura je sramotno ranjiva i duboko presudna. To je situacija koja nije održiva. I dok čitamo o ovom haku (i sljedećem), važno je podsjetiti se da to nije problem koji izmiče kad se vijesni ciklus poremeti ili kada se otpusti nekolicina zaposlenika. Ovo je sustavna trulež, ona koja će nas povrijediti, iznova i iznova, dok je stvarno ne riješimo.

Jeste li bili pogođeni hakomom? Zabrinuti zbog niskih standarda računalne sigurnosti? Javite nam se u komentarima!

Slikovni krediti: Defcon Conference, Crypto Card Two Factor, CyberDefense američke mornarice, krađa kreditnih kartica, Keith Alexander