Harry James

0

3731

951

Dakle, nije vas bilo briga što će Google, Amazon, Facebook i Samsung prisluškivati vas. Ali kako mislite o cyber kriminalcima koji slušaju razgovore u vašoj spavaćoj sobi? WikiLeaks-ova datoteka Vault 7 sugerira da ćete uskoro moći ugostiti neočekivane posjetitelje.

Najopasniji zlonamjerni softver Centralne obavještajne agencije - koji je u stanju gotovo izbiti svi bežična potrošačka elektronika - sada bi mogli sjediti u rukama lopova i terorista. Pa što to znači za vas?

Što je trezor 7?

Trezor 7 je procurio niz dokumenata koji se odnose na sposobnosti cyber ratovanja Središnje obavještajne agencije (CIA). Veliki dio softvera opisanog u Vault-u 7 otkriva kako CIA kontrolira i anketira pametne telefone, tablete, pametne televizore i druge uređaje povezane s Internetom. 7. ožujka WikiLeaks je objavio mali dio dokumenata.

Što bi sve trebalo prestraviti: Prema WikiLeaksu, the CIA je izgubila kontrolu nad tim alatima. A sada ih posjeduju i kriminalci (vjerojatno). Međutim, mnogi od Objavljeno eksploati (postoji mnogo do sada neobjavljenih podviga) stari su gotovo pet godina i otada su zakrpljeni.

Kako kriminalci nabavljaju američke alate za hakiranje

Nisu svi koji rade za obavještajnu agenciju član kartice. CIA redovito daje resurse za zapošljavanje saveznim ugovaračima u privatnom sektoru. Mnogim od tih privatnih obavještajnih tvrtki, kao što je HBGary, nedostaje sigurnost CIA-e.

Edward Snowden bio je savezni ugovor

Primjerice, Booz Allen Hamilton zaposlio je izvođača usluga NSA Edwarda Snowdena, koji je slavno procurio dokumente koji se odnose na ilegalne programe nadzora NSA-e. Uz to, Booz Allen Hamilton pretrpio je hack iz 2011. godine.

Kreditna slika: 360b putem Shutterstocka

Kreditna slika: 360b putem Shutterstocka

U službenom priopćenju, WikiLeaks je tvrdio (naglasak je moj):

Čini se da se arhiva nalazi neovlašteno je distribuirao među bivšim američkim hakerima i izvođačima, od kojih je jedan dostavio WikiLeaksu dijelove arhive.

Jedan dio citata ističe se: alati su cirkulirani u an “neovlašteni način”. Posljedica bi se trebala ticati svih na svijetu. CIA je vjerojatno izgubila kontrolu nad alatom za hakiranje u vrijednosti 100 milijardi dolara.

Ali ovo nije prvi put da su privatni akteri nabavili opasan, razvijen od vlade softver.

Crv Stuxnet

Na primjer, Stuxnet crv Microsoft Patches Freak & Stuxnet, Facebook zaustavlja vaš osjećaj masti [Tech News Digest] Microsoft Patches Freak & Stuxnet, Facebook zaustavlja vam osjećaj masti [Tech News Digest] Microsoftove zakrpe, Facebook više ne osjeća masti, Uber želi žene, iPhone Google kalendar, PlayStation sleti u Kinu i igra Snake u fontani s vodom. , još jedan oružani zlonamjerni softver, pao je u ruke cyber kriminalaca ubrzo nakon njegovog otkrića 2010. godine. Od tada, Stuxnet se povremeno pojavljuje kao zlonamjerni softver. Dio njegove sveprisutnosti odnosi se na njegovu bazu kodova. Prema Seanu McGurku, istraživaču kibernetičke sigurnosti, izvorni kod Stuxneta dostupan je za preuzimanje.

Sada možete preuzeti stvarni izvorni kod Stuxneta i možete ga preurediti i ponovo pakirati, a zatim ga, znate, usmjeriti natrag tamo odakle dolazi..

To znači da gotovo svaki koder može napraviti vlastiti komplet zlonamjernog softvera temeljenog na Stuxnetu. Nedostatak CIA-e nad svojim cyber arsenalom osigurava da će eksploati i dalje dolaziti u ruke profitnih kriminalaca, terorista i skitnica. Ne postoji bolji primjer od ShadowBrokera.

Brokeri sjene

U 2016. godini, grupa Shadow Brokers zloglasno je prodala na prodaju niz državnih oruđanih alata za hakiranje. Kako su ukrali alate, nečije je pretpostavke, ali gdje stekli su ih poznato: NSA.

Prema pisanju The Intercept, dokumenti unutar Snowdenova propuštanja povezuju alate ukradene od strane Shadow Brokera s hakerskom skupinom poznatom pod nazivom Equation Group (EG). EG je koristio eksploatacije koje su kasnije pronađene u crvi Stuxneta koji je sponzorirao - što izrazito sugerira vezu između NSA-e i EG-a. U kombinaciji s propuštenim alatima čini se da NSA i CIA nisu u mogućnosti kontrolirati vlastite tehnologije.

No, znači li to da su ugroženi vaša privatnost i sigurnost?

Povijest špijuniranja kupaca

Vaša privatnost i sigurnost su već ugrožena.

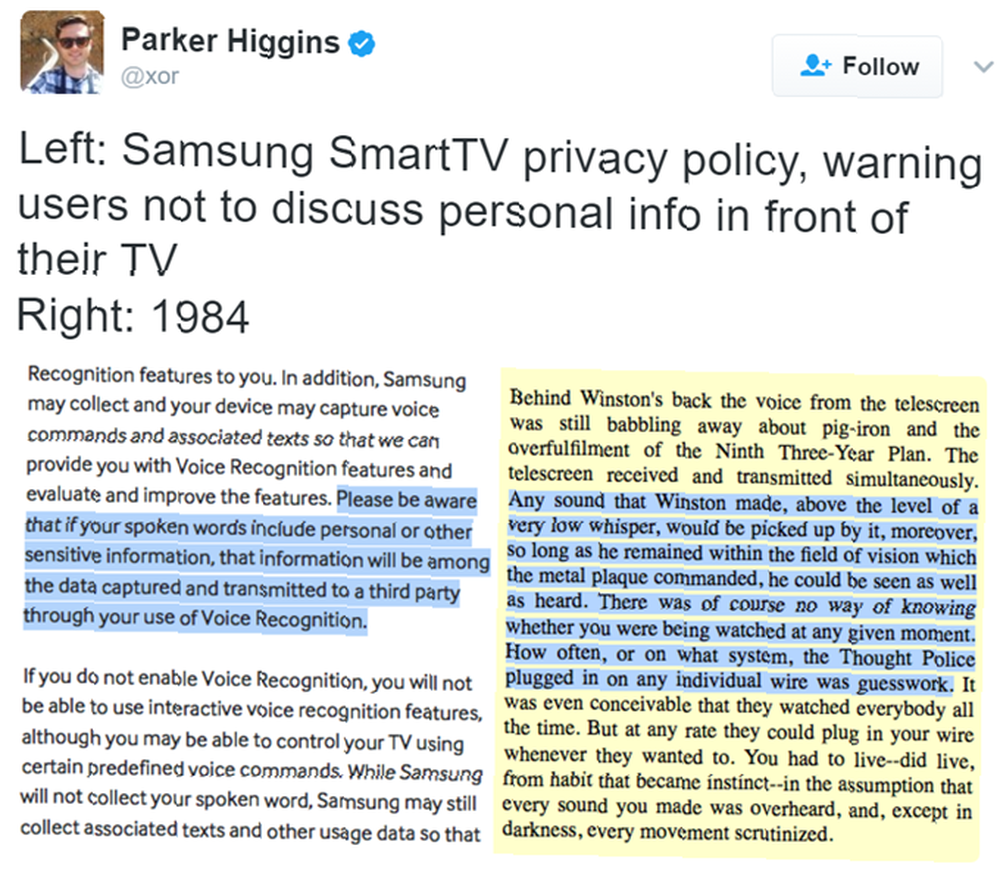

Gotovo svi moderni pametni proizvodi uključuju mikrofone. Neki uređaji zahtijevaju pritiskanje gumba za uključivanje mikrofona ili kamere. Ostali slušaju kontinuirano za izgovaranje ključne riječi. Na primjer, Samsungov asortiman pametnih televizora Samsungovi najnoviji pametni televizori ravno se izdvajaju od Georgea Orwella iz 1984. godine. Samsung-ovi najnoviji pametni televizori izravni su iz Georgea Orwella iz 1984. Nova značajka u najnovijim Samsung pametnim televizorima stavila je korejskog velikana u malo tople vode , Ispada da su slušali sve što ste govorili ... neprestano slušajte, snimajte i prenosite - i sve ne oslanjajući se na sofisticirani vladin nadzor.

Pametni televizori su u vlasništvu

Izjava o privatnosti tvrtke Samsung koja se tiče pametnih televizora je zabrinjavajuća. Iako je Samsung izmijenio uvjete pružanja usluga o privatnosti kako bi izbjegao kontroverzu, originalna izjava, snimljena od strane Twittera korisnika xor, glasi kako slijedi:

Evo relevantnog citata Samsunga (naglasak je moj):

Imajte na umu da ako vaš izgovorene riječi uključuju osobne ili druge osjetljive podatke, te će se informacije naći među prikupljenim podacima i proslijediti trećoj strani pomoću prepoznavanja glasa.

Ukratko, pametne televizije čuju sve što kažete. A Samsung te podatke dijeli s trećim stranama. Pretpostavlja se da su te treće strane tvrtke koje imaju samo komercijalni interes za vaše razgovore. I uvijek možete stvar isključiti.

Nažalost, “Anđeo koji plače” hack koji je razvila CIA to čini kako se TV ne bi mogao isključiti. Plačući anđeo cilja Samsung pametne televizore. Dokumentacija Vault 7 naziva ovo način lažnog isključivanja. Iz WikiLeaksa:

… Plačući Angel postavlja ciljni televizor u “Lažni-off” modus, tako da vlasnik lažno vjeruje da je televizor isključen kad je uključen. U “Lažni-off” način rada televizora funkcionira kao bug, snimajući razgovore u sobi i šaljući ih putem interneta na skriveni CIA poslužitelj.

Samsung nije sam. Uostalom, Facebook, Google i Amazon (naša recenzija Echo Amazon Echo Review i Giveaway Amazon Echo Review i Giveaway Amazon's Echo nudi jedinstvenu integraciju između prepoznavanja glasa, osobnog asistenta, kontrola automatizacije kod kuće i reprodukcije zvuka za 179,99 USD. Da li proboj Echo u novo tlo ili možete li bolje drugdje?) također se oslanjati na korištenje mikrofona uređaja - često bez poznavanje pristanak korisnika. Na primjer, Facebook izjava o privatnosti tvrdi da oni koriste mikrofon, ali samo kad korisnik koristi “specifično” značajke Facebook aplikacije.

Kako tehnologija omogućava nezakonit nadzor

Najveći sigurnosni propust modernim pametnim telefonima je njegov softver. Iskorištavanjem sigurnosnih ranjivosti u pregledniku ili operativnom sustavu napadač može udaljeno pristupite svim značajkama pametnog uređaja, uključujući njegov mikrofon. Zapravo, tako CIA pristupa većini svojih ciljnih pametnih telefona: preko mobilne ili Wi-Fi mreže.

WikiLeaks '# Vault7 otkriva brojne ranjivosti CIA-e' zero day 'na Android telefonima https://t.co/yHg7AtX5gg pic.twitter.com/g6xpPYly9T

- WikiLeaks (@wikileaks) 7. ožujka 2017

Od 24 iskorištavanja Androida koje je razvila CIA, njezini izvođači i strane agencije koje surađuju, osam se može koristiti za daljinsko upravljanje pametnim telefonom. Pretpostavljam da će jednom pod nadzorom operator zlonamjernog softvera upotrijebiti kombinaciju napada, kombinirajući udaljeni pristup, eskalaciju privilegija i instaliranje upornog zlonamjernog softvera (za razliku od zlonamjernog softvera koji živi u RAM-u).

Navedene tehnike obično se oslanjaju na to da korisnik klikne vezu u svojoj e-pošti. Nakon što meta dođe do zaražene web stranice, napadač tada može preuzeti kontrolu nad pametnim telefonom.

Lažna nada: Hakeri su stari

Na lažnoj nadi: od hakova otkrivenih u Vaultu 7, najviše se odnosi na starije uređaje. Međutim, datoteke uključuju samo djelić ukupnih hakova na raspolaganju CIA-i. Više nego vjerojatno, ti su hakovi uglavnom starije, zastarjele tehnike koje CIA više ne koristi. Međutim, to je lažna nada.

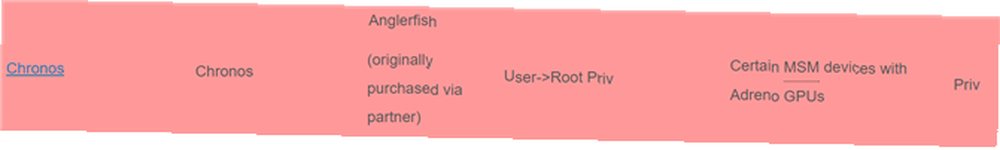

Mnogi se radovi uglavnom primjenjuju na sustave na čipu (što je SoC? Jargon Buster: Vodič za razumijevanje mobilnih procesora Jargon Buster: Vodič za razumijevanje mobilnih procesora U ovom ćemo vodiču proći kroz žargon da bismo objasnili što trebate znati o procesorima pametnih telefona.) a ne o pojedinačnim telefonima.

Kreditna slika: Chronos Exploit putem WikiLeaksa

Kreditna slika: Chronos Exploit putem WikiLeaksa

Na primjer, na gornjoj slici, Chronos iskorištavanje (između ostalog) može hakirati Adreno čipset. Sigurnosni propust obuhvaća gotovo sve pametne telefone temeljene na Qualcommovim procesorima. Opet imajte na umu da je objavljeno manje od 1 posto sadržaja Vault 7. Vjerojatno je mnogo više uređaja ranjivih na probojnost.

Međutim, Julian Assange ponudio je da pomogne svim većim korporacijama da zakrpe sigurnosne rupe koje je otkrio Vault 7. Uz malo sreće, Assange bi mogao dijeliti arhivu s likovima Microsofta, Googlea, Samsung-a i drugih tvrtki.

Što trezor znači za vas

Riječ još nije uključena tko ima pristup arhivi. Ne znamo ni postoje li ranjivosti ili ne. Međutim, znamo nekoliko stvari.

Objavljeno je samo 1 posto arhiva

Dok je Google objavio to fiksno najviše sigurnosnih ranjivosti koje koristi CIA, objavljeno je manje od 1 posto datoteka Vault 7. Budući da su objavljena samo starija iskorištavanja, vjerojatno su gotovo svi uređaji ranjivi.

Podvizi su usmjereni

Podvige su uglavnom ciljane. To znači da glumac (poput CIA-e) mora posebno ciljati pojedinca kako bi stekao kontrolu nad pametnim uređajem. Ništa u dosjeima Vault 7 ne sugerira da vlada neprestano guta, razgovara sa pametnih uređaja.

Obavještajne agencije su zaštitile ranjivosti

Obavještajne agencije skrivaju ranjivosti i ne otkrivaju korporacijama takva kršenja sigurnosti. Zbog sumorne sigurnosti operacija, mnoga od ovih iskorištavanja na kraju dođu u ruke cyber kriminalaca, ako ih već nema..

Pa možeš li išta učiniti?

Najgori aspekt otkrića Vault 7 je onaj Ne softver pruža zaštitu. U prošlosti, zagovornici privatnosti (uključujući Snowden) preporučili su korištenje šifriranih platformi za razmjenu poruka, kao što je Signal, kako bi se spriječili napadi "čovjek-u-sredini" Što je napad "Čovjek u sredini"? Sigurnosni žargon objasnio što je napad Čovjek u sredini? Objašnjen sigurnosni žargon Ako ste čuli za napade "čovjek u sredini", ali niste baš sigurni što to znači, ovo je članak za vas. .

Međutim, arhiva Vault-a 7 sugerira da napadač može zabilježiti pritiske telefona. Sada se čini da nijedan uređaj povezan s internetom ne izbjegava ilegalni nadzor. Srećom, telefon je moguće izmijeniti kako bi se spriječila njegova upotreba kao udaljeni program.

Edward Snowden objašnjava kako fizički onemogućiti kameru i mikrofon na brodu modernog pametnog telefona:

Ovisno o modelu telefona, Snowdenova metoda zahtijeva fizički odspajanje mikrofonskog polja (uređaji za uklanjanje buke koriste najmanje dva mikrofona) i odvajanje utikača od prednjih i stražnjih kamera. Zatim umjesto vanjskog mikrofona koristite vanjski mikrofon.

Napomenuo bih, međutim, da isključivanje kamera nije potrebno. Kamere mogu jednostavno zamračiti trakom.

Preuzimanje Arhiva

Oni koji žele više saznati mogu preuzeti cjelokupni deponij Vault 7. WikiLeaks namjerava objaviti arhivu u malim komadima tijekom 2017. Sumnjam da se podnaslov Vaga 7: Godina Nula odnosi na ogromnost veličine arhive. Imaju dovoljno sadržaja da svake godine mogu objaviti novi smetnjak.

Možete preuzeti kompletnu bujicu zaštićenu lozinkom. Zaporka za prvi dio arhive je sljedeća:

OBAVIJEST: CIA Vault 7 Year Zero dešifrirajuća lozinka:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

- WikiLeaks (@wikileaks) 7. ožujka 2017

Jeste li zabrinuti zbog gubitka nadzora CIA-e nad njihovim alatima za hakiranje? Javite nam se u komentarima.

Kreditna slika: hasan eroglu putem Shutterstock.com