Mark Lucas

0

2596

232

Cyberwar se odvija svakog dana, svuda oko nas. Ne vidimo ga i na nas nije uvijek izravno pogođeno, ali dijelimo cijenu svakog napada. Bilo da je to zbog monetarnog gubitka, usluge koje ne možemo koristiti ili čak i uz sveprisutnu pozadinu da se nešto negdje može spustiti, zlonamjerne cyber aktivnosti počinjene od strane prijetnji nacionalnih država povećavaju se.

Doista ima smisla. Vidite koliko je nevjerojatno učinkovit “redovan” zlonamjerni softver je. Koliko je lako pokupiti infekciju iz pogrešne adrese neželjene pošte. Spamujete li kontakte putem e-pošte? Kako saznati i riješiti problem Je li spam adrese e-pošte? Kako otkriti i riješiti problem Neželjena pošta je neugodna, ali što se događa kada je vaš račun e-pošte taj koji je šalje? Saznajte kako prepoznati znakove i otkloniti problem. ili da netko priključi zaraženi USB stick Zašto su USB štapići opasni i kako se zaštititi zbog čega su USB stickovi opasni i kako se zaštititi? USB diskovi su toliko rašireni u današnjem svijetu tehnologije, ali kada su prvi put debitirali, izvršili su revoluciju podataka razmjena. Prvi USB flash diskovi imali su kapacitet od 8MB, što prema današnjim standardima nije puno, ali… u računalo?

Razlog je za razlog što će vlade s pristupom ogromnim bazama znanja, kolosalnim financiranjem i nepremostivom željom da budu korak ispred saveznika i neprijatelja shvatile vrijednost u implementaciji nevjerojatnih sofisticiranih špijunskih i zlonamjernih softvera..

Pogledajmo neke od najpoznatijih prijetnji nacionalnoj državi svjesni smo.

Prijetnje države-države

Otkriće snažnog špijunskog softvera Pegasus u 2016. godini Pegasusova ranjivost znači da je vrijeme da zakrpi vaš Apple-ov uređaj Pegasusova ranjivost znači da je vrijeme da zakrpi vaš Appleov uređaj Upravo ste dobili neočekivano ažuriranje iOS-a? To je odgovor na špijunski softver Pegasus: stvarni iPhone zlonamjerni softver. Objašnjavamo o čemu se radi, jeste li meta i zašto biste trebali ažurirati. još jednom je donio svjetlo drevnoj ulozi kibernetskog ratovanja u 21. stoljeću. S vremena na vrijeme, sigurnosni istraživači otkrivaju novu vrstu zlonamjernog softvera toliko značajno naprednu da ukazuje na samo jedno: financiranje i stručnost aktera prijetnje nacionalne države. Ovi pokazatelji variraju, ali mogu uključivati specifične ciljeve infrastrukture unutar jedne ciljane zemlje Ukrajinska mreža napajanja hakirana je: bi li se to moglo dogoditi ovdje? Ukrašena je elektroenergetska mreža Ukrajine: Može li se to dogoditi ovdje? Nedavni cyber napad na ukrajinsku elektroenergetsku mrežu pokazao je da su naši strahovi utemeljeni - hakeri mogu ciljati kritičnu infrastrukturu, poput elektroenergetskih mreža. I malo je toga u vezi s tim. , kampanje protiv određenih disidentskih ili terorističkih skupina, upotreba nepoznatih podviga ili jednostavno posjetnice određenih jezičnih tragova.

Obično su dobro financirani, moćni i osmišljeni za maksimalnu štetu. Može li Cyberattack prouzročiti fizičku štetu vašem hardveru? Može li Cyberattack uzrokovati fizičku štetu na vašem hardveru? Hakeri i zlonamjerni softver ugasili su nuklearne centrifuge u Iranu i ozbiljno oštetili njemačku čeličani. Može li softver uzrokovati fizičku štetu na vašem računalu? Vjerojatno ne, ali sve što je s tim povezano je drugačija priča. ili krajnja tajna. Evo nekoliko varijanti zlonamjernog softvera i špijunskog softvera koje su istraživači otkrili tijekom godina.

Stuxnet

Možda je jedini zlonamjerni softver nacionalne države koji ima stvarnu svjetsku reputaciju (izvan cyber sigurnosti i tehnologija), Stuxnet se vjeruje da su ga dizajnirali SAD i Izrael s ciljem sabotiranja iranskog nuklearnog programa, sramotno uništavajući brojne korištene centrifuge u procesu obogaćivanja urana.

Iako nijedna zemlja nikada nije tvrdila da je zlonamjerni softver ili napad kao svoj (iz očiglednih razloga), sigurnosni istraživači primijetili su da je Stuxnet malware iskoristio dvije ranjivosti od nula dana Što je ranjivost od nule? [MakeUseOf objašnjava] Što je ranjivost nakon jednog dana? [MakeUseOf Explains] (od nekih 20 nula dana uključenih u zlonamjerni softver. 5 načina da se zaštitite od iskorištavanja od jednog dana 5 načina da se zaštitite od iskorištavanja od jednog dana i iskoristite nulti dan, softverskih ranjivosti koje iskorištavaju hakeri prije nego što zakrpa postane dostupna, predstavljaju istinsku prijetnju vašim podacima i privatnosti. Evo kako možete zadržati hakere u zalihi.) prethodno ih je koristila Equation Group, jedna od internih skupina za hakiranje NSA-e.

PlugX

Ovo je alat za udaljenu administraciju (RAT) Kako se jednostavno i učinkovito nositi s trojanima s udaljenim pristupom Kako se jednostavno i učinkovito suočiti s trojanskim uslugama s udaljenim pristupom? Ako mislite da ste zaraženi Trojanom udaljenog pristupa, lako se možete riješiti slijedeći ove jednostavne korake. To se vidjelo u mnogim napadima protiv visokih vojnih, vladinih i drugih političkih subjekata u SAD-u. TrapX se pojavljuje u 2012. godini i dalje je aktivan, razvijajući se tako da izbjegne otkrivanje dok istraživači hvataju i bilježe različite varijacije u svom kodu.

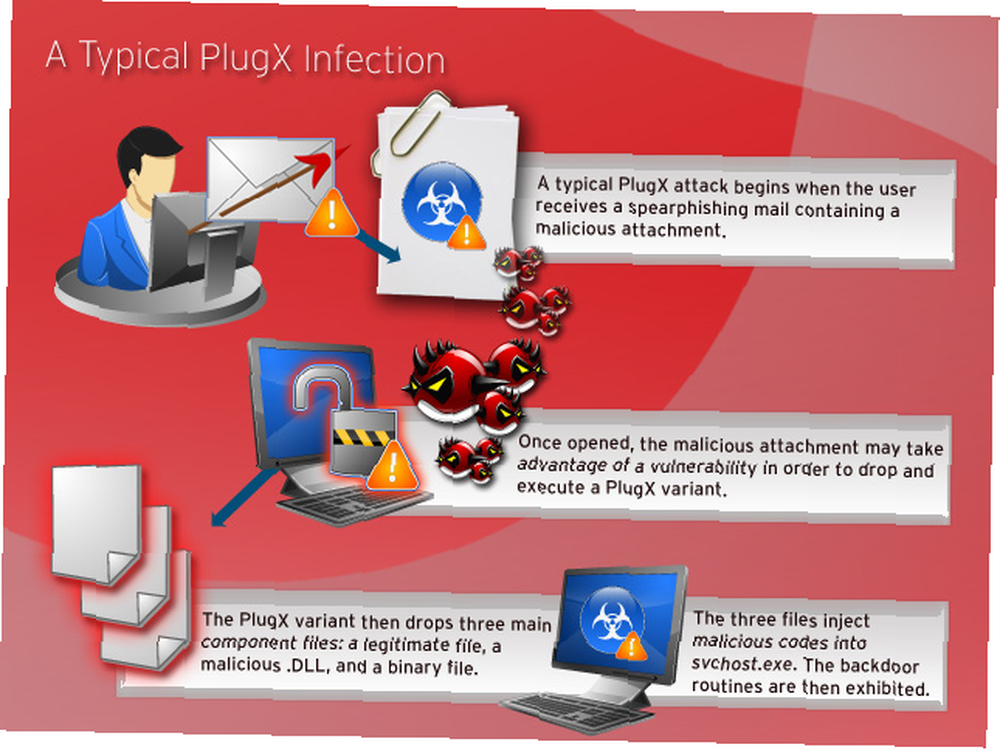

Kreditna slika: Tipična PlugX infekcija putem TrendMicro

Kreditna slika: Tipična PlugX infekcija putem TrendMicro

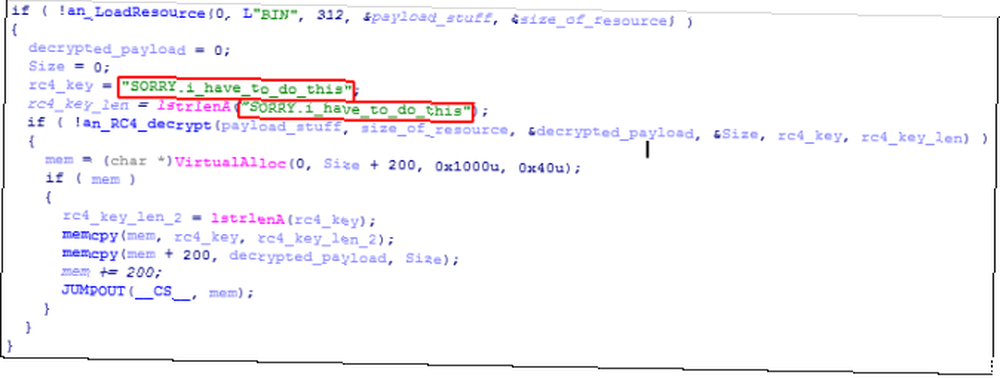

Ovog su zlonamjernog softvera uvelike sumnjali da su ga stvorili pripadnici kineske hakerske grupe NCPH, navodno u službi kineske narodnooslobodilačke vojske - oružanih snaga kineske vlade. Jedna od najnovijih TrapX varijanti čak je uključivala poruku, skrivenu u njenom kodu, navodeći “SORRY.i.have.to.do.this”.

Kreditna slika: Izvinite.I.Have.To.Do.Ovo putem SecureLista

Kreditna slika: Izvinite.I.Have.To.Do.Ovo putem SecureLista

Regin

Objašnjeno: Sustavno špijunski alat Virusi, špijunski softver, zlonamjerni softver itd. Objašnjeno: Razumijevanje internetskih prijetnji virusa, špijunskog softvera, zlonamjernog softvera itd. Objašnjeno: Razumijevanje prijetnji na mreži Kada počnete razmišljati o svim stvarima koje mogu poći po zlu prilikom pregledavanja interneta, interneta počinje izgledati kao prilično zastrašujuće mjesto. za koji se uveliko smatra da pokazuje stupanj tehničke osposobljenosti i stručnosti koji se mogao postići samo financiranjem potpore nacionalnoj državi. Kad se instalira, špijunski softver pružio bi gotovo neviđenu razinu nadgledanja cilja, koja bi se vjerojatno koristila protiv “vladine organizacije, operateri infrastrukture, poduzeća, istraživači i privatni pojedinci.”

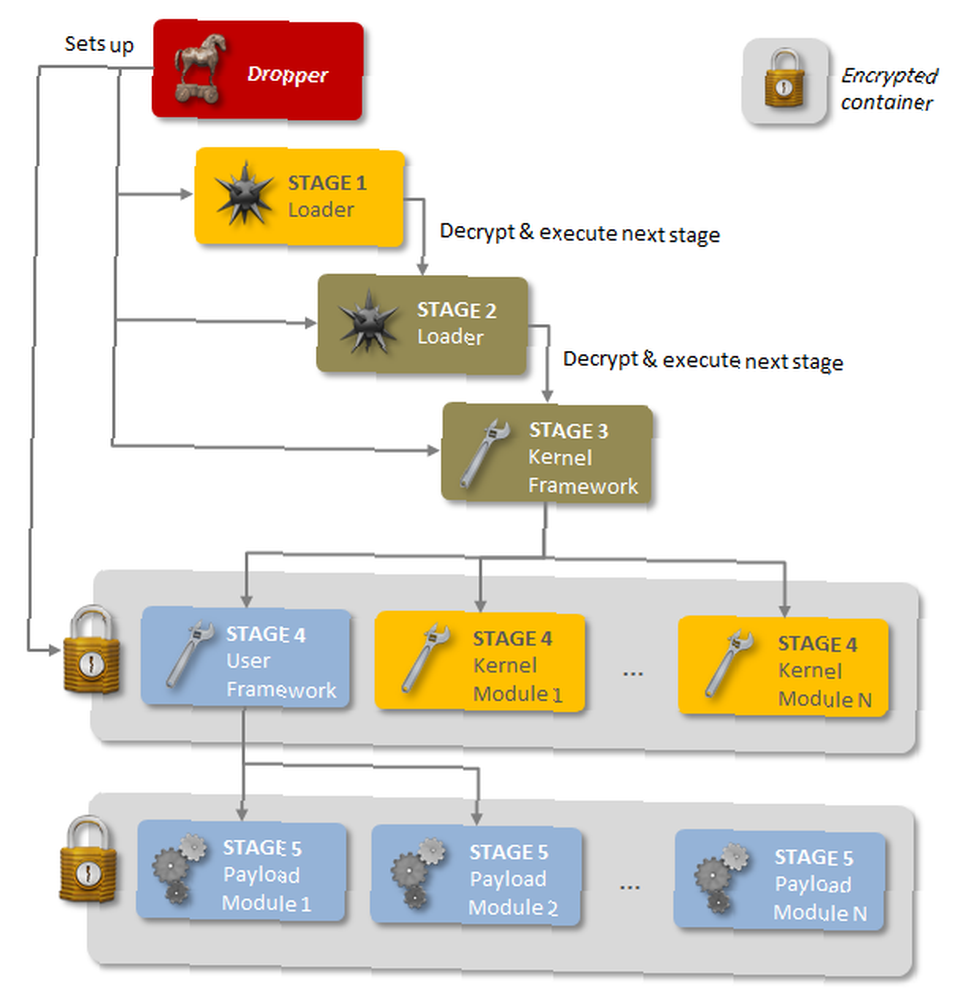

Kreditna slika: Pet koraka preuzimanja putem Symanteca

Kreditna slika: Pet koraka preuzimanja putem Symanteca

Početni soj zabilježen je u velikom broju infekcija između 2008. i 2011., kada je iznenada prestao zaraziti nove sustave. Međutim, ponovno je nastupila u 2013. godini, nakon porasta prijavljenih infekcija i objavljivanja Snowdenove arhive, njemačka vijest Der Spiegel imenovao NSA kao Reginove programere, primijetivši “do sad poznati ciljevi su u skladu s ciljevima nadzora Five Eyes kako su istaknuti u Snowden dokumentima.”

Flamer

Još jedna napredna varijanta zlonamjernog softvera povezana s Equation Group, u vrijeme njegovog otkrića, bila je “sigurno najsofisticiraniji zlonamjerni softver” naišao. Flamer je započeo s operacijama već 2007., opet se usredotočio na ometanje iranskih infrastrukturnih projekata, ali infekcije su pronađene i u brojnim zemljama Bliskog Istoka, uključujući Izrael, Palestinu, Sudan, Siriju, Libanon, Saudijsku Arabiju i Egipat.

U intervjuu za RT, stručnjak za malware Kaspersky Vitaly Kamlyuk naznačio je da je Flamer “zapravo na istoj razini kao zloglasno poznati Stuxnet i Duqu [napadi] ... sumnjamo da iza razvoja ovog cyber napada stoji nacionalna država i da postoje dobri razlozi za to.” Kasnije je nastavio “Prilično je napredan - jedan od najsofisticiranijih [primjera] zlonamjernog softvera koji smo ikada vidjeli.”

Gaus

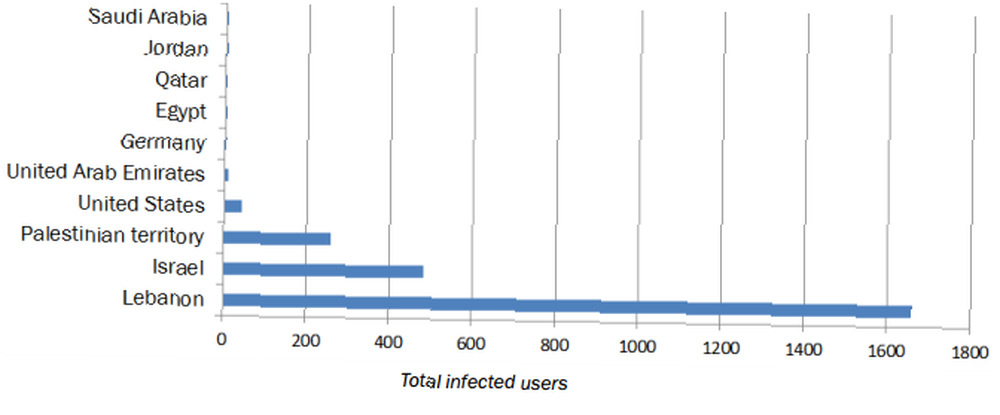

Stručnjaci za sigurnost laboratorija Kaspersky otkrili su prijetnju Gaussa 2012. godine i brzo odlučili da se radi o zlonamjernom softveru države. Gauss je dizajniran tako da cilja korisnike na cijelom Bliskom Istoku, s posebnim naglaskom na krađi “lozinke preglednika, vjerodajnice za online bankarstvo, kolačiće i određene konfiguracije zaraženih računala.” U vrijeme izvješća, širenje zaraze obuhvaćalo je sljedeće zemlje:

Kao i ovih deset zemalja, daljnjih 15 osoba prijavilo je jednu ili dvije infekcije, velika većina smještena na Bliskom Istoku.

Gauss je nosio iste prijetnje napadima kao Stuxnet i Flamer, iako je koristio posebno napredne metode za zarazu USB štapovima. Ona također može dezinficirati pogon pod određenim okolnostima.

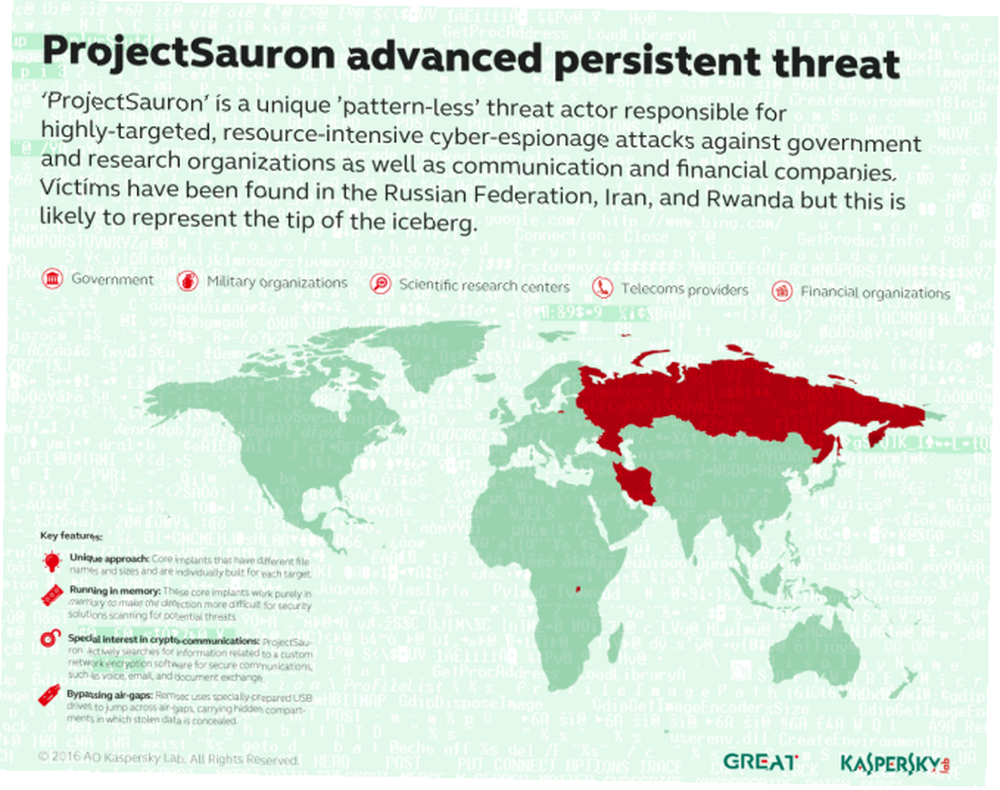

ProjectSauron

Poznat i pod nazivom PS, ovo vijest nije shvatila previše redaka u vijestima, jer je samo tako rijetka. Također posjeduje razinu sofisticiranosti koja bi se postigla tek višegodišnjim razvojem, s tim što mnogi posvećeni timovi rade na projektu. Nevjerojatno, prva instanca PS-a pronađena je 2015. godine, ali sigurnosni istraživači procjenjuju da je bio aktivan najmanje pet godina. “ProjectSauron” ime odražava referencu u kodu na “Sauron,” antagonist od Gospodar prstenova.

Kreditna slika: ProjectSauron APT putem Kasperskog

Kreditna slika: ProjectSauron APT putem Kasperskog

PS je impresivan iz više razloga, ali ovdje su dva: tretira svaki cilj pojedinačno, npr. softverski artefakti jedinstveni su za svaku infekciju, a nađeni su na toliko osjetljivim računalima da nemaju mrežne veze. Infekcija je pronađena na “vladine agencije, znanstveno-istraživački centri, vojne organizacije, telekomunikacijski davatelji i financijske institucije u Rusiji, Iranu, Ruandi, Kini, Švedskoj, Belgiji i, možda, zemljama u talijanskom govornom području.”

Akter prijetnji koji stoji iza ProjectSaurona naređuje vrhunsku modularnu platformu za cyber-špijunažu u smislu tehničke sofisticiranosti, osmišljenu da omoguće dugoročne kampanje kroz prikrivene mehanizme preživljavanja u kombinaciji s više metoda eksfiltracije. Tehnički detalji pokazuju kako su napadači naučili od drugih izuzetno naprednih aktera kako ne bi ponovili svoje pogreške. Kao takvi, svi su artefakti prilagođeni za svaki cilj, smanjujući njihovu vrijednost kao pokazatelje kompromisa za bilo koju drugu žrtvu.

PRISM / Tempora

U 2013. Edward Snowden je procurio vrlo osjetljive podatke Hero ili negativca? NSA moderira svoj stav prema Snowden heroju ili negativcu? NSA moderira svoj stav o Snowden-ovom zvižduku Edward Snowden i NSA-e John DeLong pojavili su se na rasporedu simpozija. Iako nije bilo rasprave, čini se da NSA više ne slika Snowdena kao izdajnika. Što se promijenilo? brojnim informativnim vijestima koje se tiču djelovanja brojnih strogo tajnih vladinih programa nadzora podataka. Upravljani NSA-om u SAD-u i GCHQ u Velikoj Britaniji, ovi programi presreću podatke iz optičkih kabela koji čine okosnicu interneta i koriste se za pristup ogromnim količinama privatnih i osobnih podataka bez ikakve prethodne sumnje ili ciljanja..

Otkrivanje ovih kolosalnih špijunskih mreža prouzročilo je međunarodne propasti budući da se ispostavilo da ne samo špijunira javnost, već su i članovi vlada širom svijeta bili jednaki (i poželjni) ciljevi.

Savjet leda

Kao što vidite, ti akteri prijetnji nacionalnih država sadrže neke od najmoćnijih varijanti zlonamjernog softvera i špijunskog softvera koji su trenutno poznati istraživačima sigurnosti. ProjectSauron također bolno pokazuje da je velika vjerojatnost da ćemo u narednim godinama naići na slične inačice ili još gore, popis na koji već možemo dodati i Pegasusa.

Svjetskog rata C

Cyber sukob postat će vječan. Pogoršana sve većom potrošnjom resursa, sve većim globalnim stanovništvom i nepokolebljivim nepovjerenjem između globalnih sila, bitka može ići samo jednim putem.

Cyber sukob često je ogledalo tradicionalnog sukoba. Na primjer, Kina koristi cyber napade velikih količina slične načinu na koji je koristila pješaštvo tijekom Korejskog rata. Mnogi kineski vojnici poslani su u bitku sa samo nekoliko metaka. S obzirom na njihovu snagu u broju, još uvijek su uspjeli ostvariti pobjede na bojnom polju. Na drugom kraju spektra leže Rusija, Sjedinjene Države i Izrael, čija je cyber taktika više kirurška, oslanjajući se na napredne tehnologije i vrhunski rad izvođača koji su vođeni konkurencijom i financijskim poticajima..

Sinkronizirano “Svjetskog rata C” ugledna sigurnosna istraživačka tvrtka FireEye, daljnja eskalacija vjerojatno će izazvati smrt civila kada jedna nacionalna država pređe oznaku. Uzmite gornji primjer i razmislite o trenutnoj situaciji u Siriji. Imamo naoružane skupine pobunjenika, bez razumijevanja zaostavštine koju će ovo ostaviti. Davanje hakerskih skupina besplatnom vladanju za napad na druge nacije lako bi moglo završiti neočekivanim rezultatima i za žrtve i za počinitelje.

Ozbiljni cyber napadi vjerojatno neće biti motivirani. Zemlje ih provode kako bi postigle određene ciljeve, koji odražavaju njihove šire strateške ciljeve. Odnos između odabranih sredstava i njihovih ciljeva izgledat će im racionalno i razumno, ako ne i nama.

- Martin Libicki, stariji znanstvenik u RAND Corp

Pojava izuzetno moćnog zlonamjernog softvera i špijunskog softvera također postavlja pitanja koliko točno programeri nacionalnih država održavaju vlastitu sigurnost. NSA pohranjuje svoje podatke u oblak. Ali je li to sigurno? NSA pohranjuje svoje podatke u oblak. Ali je li to sigurno? U jeku Edwarda Snowdena, Nacionalna sigurnosna agencija (NSA) okreće se oblaku za pohranu svojih podataka. Nakon što prikupe podatke o vama, koliko će to biti sigurno? i zaustaviti te inačice kako padaju u ruke cyber kriminala Na primjer, otkrila je tvrtka za istraživanje sigurnosti u sigurnosnoj službi “sofisticirana kampanja zlonamjernog softvera usmjerena posebno na najmanje jednu energetsku tvrtku.” Ali oni su otkrili zlonamjerni softver na podzemnom forumu, što je izuzetno rijetko za tako napredan alat.

Svi gube

Kao i većina ratova, i ovdje je vrlo malo pobjednika, naspram ogromne količine gubitnika. Vitaly Kamlyuk također je to rekao:

Mislim da čovječanstvo gubi da budemo iskreni, jer se međusobno borimo umjesto da se borimo protiv globalnih problema s kojima se svatko suočava u svom životu..

Kad god postoji rat, fizički ili cyber, on odvlači pažnju i resurse iz drugih problema s kojima se globalna zajednica suočava. Možda je ovo samo još jedna bitka, izvan naše kontrole, koju ćemo svi morati naučiti živjeti s 10 sjajnih sigurnosnih alata koji biste trebali koristiti 10 sjajnih sigurnosnih alata koje biste trebali koristiti Nikad ne možete biti previše oprezni vani u divljini zapad koji volimo nazvati Internetom, pa je korištenje besplatnih i jeftinih alata za sigurnost dobra ideja. Preporučuje se sljedeće. .

Misliš li “rat je rat” ili ima cyberwar potencijal da se spiralno izmakne kontroli? Jeste li zabrinuti zbog postupaka vaše vlade? Što kažeš na “kao oružje” zlonamjerni softver upada u “uobičajen” ruke cyber kriminala? Javite nam svoje misli u nastavku!